Protegé tus claves: Por qué una gestión segura de API es un salvavidas en ciberseguridad

- La gestión segura de claves API requiere su almacenamiento en variables de entorno o herramientas como HashiCorp Vault para evitar la exposición a través del código o archivos de configuración. - El control de acceso mediante RBAC, listas blancas de IPs y autenticación multifactor (MFA) limita el uso no autorizado, mientras que las auditorías regulares aseguran la adaptación a amenazas en evolución. - El monitoreo y registro automatizados detectan patrones de actividad sospechosa, con alertas que permiten una respuesta rápida ante posibles brechas. - La rotación regular de claves mediante políticas automatizadas reduce las ventanas de explotación, respaldada por la centraliz...

Proteger el acceso a las claves API es esencial para mantener la integridad y confidencialidad de los datos sensibles y los sistemas automatizados. Un enfoque integral para la gestión de claves API incluye almacenamiento seguro, acceso controlado, rotación regular y monitoreo proactivo. Las mejores prácticas enfatizan el uso de variables de entorno y sistemas de gestión de claves como HashiCorp Vault o AWS Secrets Manager para resguardar las claves API. Incrustar claves directamente en el código fuente o en archivos de configuración aumenta significativamente el riesgo de exposición a través de sistemas de control de versiones o ingeniería inversa. Para mitigar estos riesgos, las organizaciones deben adoptar estrategias de seguridad en múltiples capas que combinen medidas técnicas y procedimentales [1].

El control de acceso juega un papel fundamental en la seguridad de las claves API. El principio de menor privilegio asegura que solo el personal y las aplicaciones necesarias puedan acceder a las claves API. El control de acceso basado en roles (RBAC) y los permisos granulares ayudan a minimizar el daño potencial en caso de que una clave sea comprometida. Además, la lista blanca de IPs y la autenticación multifactor proporcionan una capa adicional de defensa contra accesos no autorizados. Estos controles deben revisarse regularmente para adaptarse a amenazas en evolución y garantizar que sigan siendo efectivos [1].

El monitoreo y registro regular son vitales para detectar y responder a actividades sospechosas relacionadas con las claves API. Los registros completos deben capturar todos los intentos de acceso, tanto exitosos como fallidos. Estos registros deben analizarse en busca de anomalías, como patrones de acceso inusuales, ataques de fuerza bruta o actividad desde ubicaciones no autorizadas. Se pueden configurar alertas automáticas para notificar a los administradores sobre posibles incidentes de seguridad, permitiendo una respuesta y mitigación rápida. La revisión regular de los registros ayuda a identificar vulnerabilidades y áreas de mejora en la postura de seguridad [1].

La rotación de claves es una medida proactiva para reducir el impacto de una clave API comprometida. Incluso con las mejores prácticas de seguridad, siempre existe el riesgo de exposición. Rotar las claves regularmente limita la ventana de oportunidad para que los atacantes exploten una clave comprometida. Se pueden implementar políticas de rotación automática de claves para garantizar la consistencia y reducir el riesgo de error humano. Las organizaciones deben definir la frecuencia de rotación y los procedimientos para actualizar las claves en sus aplicaciones. Integrar la rotación de claves en los flujos de trabajo automatizados ayuda a mantener la seguridad sin interrumpir las operaciones [1].

Las soluciones centralizadas de gestión de secretos como AWS Secrets Manager y HashiCorp Vault ofrecen herramientas robustas para el almacenamiento seguro y la rotación de claves. Estas plataformas brindan características como cifrado en reposo, control de acceso, auditoría y rotación de claves. También soportan una integración fluida con diversas aplicaciones y plataformas de infraestructura. Al elegir una solución de gestión de secretos, es esencial evaluar sus características, capacidades de seguridad y compatibilidad con los sistemas existentes. Configuradas correctamente, estas soluciones pueden mejorar significativamente la seguridad en la gestión de claves API y reducir el riesgo de compromiso [1].

La capacitación del personal es otro aspecto crucial de la seguridad de las claves API. Los desarrolladores y el personal de operaciones deben ser educados en las mejores prácticas para el manejo de claves API y la importancia de la seguridad. La capacitación regular en concientización sobre seguridad refuerza estos conceptos y mantiene a los empleados informados sobre las últimas amenazas y vulnerabilidades. Fomentar una cultura de seguridad ayuda a asegurar que las mejores prácticas se sigan de manera constante. Una fuerza laboral bien entrenada sirve como primera línea de defensa contra el compromiso de claves API, complementando las medidas técnicas de seguridad [1].

Descargo de responsabilidad: El contenido de este artículo refleja únicamente la opinión del autor y no representa en modo alguno a la plataforma. Este artículo no se pretende servir de referencia para tomar decisiones de inversión.

También te puede gustar

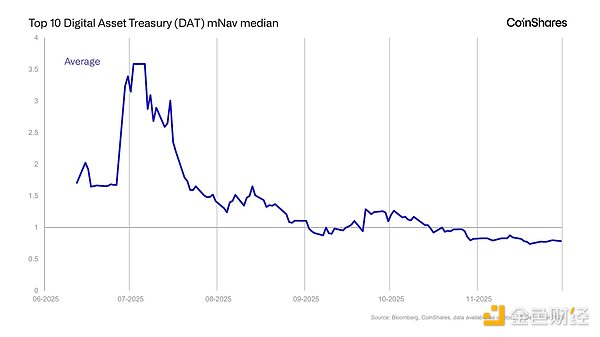

Empresa DAT: un concepto en transformación

Vitalik elogió la actualización Fusaka de Ethereum.

Desde los gigantes tradicionales del market making hasta los principales market makers en mercados de predicción, SIG apuesta por una estrategia visionaria en el mundo cripto.

Ya sea invirtiendo o negociando, SIG siempre está un paso adelante.