Solo: Protocolo de autenticación basado en zkHE, construyendo una capa de identidad anónima confiable para Web3

Solo está desarrollando un sistema de identidad on-chain "confiable y anónimo" basado en su arquitectura zkHE original, lo que podría resolver un problema que ha preocupado al sector durante mucho tiempo...

“Solo está construyendo un sistema de identidad on-chain ‘anónima y confiable’ basado en su arquitectura original zkHE, con el potencial de romper el ‘trilema imposible’ que ha plagado a Web3 durante mucho tiempo, logrando un equilibrio entre protección de la privacidad, unicidad de identidad y verificabilidad descentralizada.”

Hace poco, el proyecto de capa de identidad Web3 Solo anunció el cierre de una ronda de financiación Pre-Seed de 1.2 millones de dólares, liderada por Draper Associates, con la participación de Velocity Capital, el fundador de RISC Zero Brian Retford y el fundador de Caldera Matt Katz como inversores ángeles estratégicos. Tras esta ronda, Solo se ha convertido aún más en un proyecto central de atención en la pista de identidad de Web3.

En cuanto a los fundamentos del proyecto, por un lado, su equipo central tiene una gran fortaleza. El CEO Edison estudió en la Escuela de Negocios de Yale, donde cofundó la Sociedad Blockchain de Yale y organizó la primera Cumbre Blockchain de Yale. Para centrarse en el desarrollo de Solo, Edison decidió abandonar sus estudios y dedicarse a tiempo completo al proyecto. Los otros dos cofundadores, Stephen y Sissi, son profesores en la Universidad de Shenzhen, con una sólida experiencia en blockchain e inteligencia artificial, respectivamente: Stephen fue uno de los primeros contribuyentes de Ethereum Foundation y Sissi ha logrado resultados destacados en investigación y aplicación de IA.

En cuanto a la ruta tecnológica, Solo utiliza su innovadora solución zkHE (cifrado homomórfico de conocimiento cero) como núcleo, construyendo una arquitectura de identidad que logra un equilibrio dinámico entre protección de la privacidad, unicidad de identidad y verificabilidad descentralizada. En el contexto actual donde el ecosistema Web3 enfrenta problemas sistémicos como ataques Sybil frecuentes, falta de sistemas de reputación de usuarios y dificultades de cumplimiento, la propuesta de Solo podría tener un significado importante como referencia y liderazgo.

Este artículo analizará en profundidad el nuevo paradigma de capa de identidad representado por Solo desde múltiples dimensiones, como la estructura del mercado, la ruta tecnológica y el posicionamiento narrativo.

01 La ausencia prolongada de la capa de identidad en el mundo Web3

Aunque la infraestructura del sector Web3 está mejorando rápidamente, la “capa de identidad”, como módulo clave para sostener la confianza y la participación, ha estado ausente durante mucho tiempo.

De hecho, desde el etiquetado de datos, la puntuación de comportamiento hasta la interacción con protocolos y la gobernanza comunitaria, muchas tareas clave en Web3 dependen de la “entrada humana” como fuente de datos efectiva. Sin embargo, desde la perspectiva de los sistemas on-chain, los usuarios suelen ser solo una dirección de wallet compuesta por letras y números, careciendo de características individuales estructuradas y etiquetas de comportamiento. Sin un mecanismo adicional de capa de identidad, el mundo cripto nativo casi no puede construir perfiles de usuario confiables, y mucho menos lograr acumulación de reputación y evaluación crediticia.

La ausencia de la capa de identidad ha dado lugar directamente a uno de los problemas más comunes y difíciles de Web3: los ataques Sybil. En diversas actividades de incentivos que dependen de la participación de los usuarios, los usuarios maliciosos pueden falsificar fácilmente múltiples identidades para reclamar recompensas repetidas veces, manipular votaciones y contaminar datos, haciendo que los mecanismos impulsados por la “participación real” fracasen por completo. Por ejemplo, en el airdrop de Celestia en 2023, hasta el 65% de los 60 millones de $TIA fueron obtenidos por bots o cuentas Sybil, un fenómeno que también se ha visto ampliamente en la distribución de proyectos como Arbitrum y Optimism.

Aunque algunos proyectos han intentado introducir mecanismos “anti-Sybil” para filtrar comportamientos anómalos, en la práctica, estos métodos suelen afectar a usuarios reales, mientras que los verdaderos bots pueden eludir fácilmente las reglas. Por ejemplo, las reglas anti-Sybil del airdrop de EigenLayer generaron controversia, ya que algunos usuarios legítimos fueron erróneamente identificados como atacantes Sybil y excluidos del airdrop. Por lo tanto, vemos que, sin una base sólida de identidad, la distribución de incentivos on-chain difícilmente puede ser justa, eficiente y sostenible.

En otros escenarios verticales de Web3, los problemas derivados de la falta de identidad también son evidentes.

Por ejemplo, en el sector DePIN, la falsificación de direcciones y el envío de datos falsos para obtener incentivos es común, lo que afecta la autenticidad de los datos y la confianza y utilidad de la red. De manera similar, en GameFi, el uso de múltiples cuentas para completar tareas y reclamar recompensas en masa destruye el equilibrio económico del juego, provocando la pérdida de jugadores reales y la ineficacia de los mecanismos de incentivos.

En el campo de la IA, la ausencia de una capa de identidad también tiene un impacto profundo. Actualmente, el entrenamiento de modelos de IA a gran escala depende cada vez más de la “retroalimentación humana” (como RLHF) y de plataformas de etiquetado de datos, tareas que suelen ser subcontratadas a comunidades abiertas o plataformas on-chain. Sin la garantía de “unicidad humana”, el uso de scripts para simular comportamientos y la falsificación de entradas por bots se ha vuelto más común, contaminando los datos de entrenamiento y debilitando el rendimiento y la capacidad de generalización de los modelos.

En un estudio llamado Best-of-Venom, los investigadores lograron inducir un sesgo en modelos RLHF durante el entrenamiento inyectando solo un 1–5% de “datos de retroalimentación maliciosa”, manipulando significativamente los resultados. Incluso una pequeña proporción de datos de preferencias humanas falsificadas puede destruir la robustez del modelo y afectar la calidad final de la generación. Más importante aún, debido a la incapacidad de restringir efectivamente la identidad de los participantes, el sistema casi no puede identificar o bloquear este tipo de manipulación sofisticada desde la fuente.

Además, sin una capa de identidad efectiva, los mecanismos de KYC, sistemas de puntuación crediticia y perfiles de comportamiento ampliamente utilizados en Web2 casi no pueden trasladarse de manera nativa y confiable a la blockchain. Esto no solo limita la participación de instituciones que buscan proteger la privacidad del usuario en Web3, sino que también deja al sistema financiero on-chain en un vacío de identidad. Un ejemplo representativo es que los modelos de préstamos DeFi han dependido durante mucho tiempo de mecanismos de sobrecolateralización, sin poder llegar a escenarios de préstamos sin garantía más amplios, limitando la cobertura de usuarios y la eficiencia del capital.

El mismo problema se presenta en áreas como publicidad y redes sociales en Web3, donde la falta de identidades verificables y preferencias de comportamiento dificulta la creación de mecanismos de recomendación precisa e incentivos personalizados, limitando la capacidad operativa y el potencial de comercialización de las aplicaciones on-chain.

02 Exploración de la capa de identidad en Web3

Actualmente, existen decenas de soluciones de capa de identidad Web3 en el mercado, como Worldcoin, Humanode, Proof of Humanity, Circles, idOS, ReputeX, Krebit, entre otras, todas intentando llenar el vacío de la capa de identidad en Web3. Estas soluciones pueden clasificarse en cuatro categorías:

- Biométricas

Las soluciones biométricas utilizan tecnologías como el reconocimiento de iris, facial o huellas digitales para garantizar la unicidad de la identidad, ofreciendo una fuerte resistencia a los ataques Sybil. Los proyectos representativos incluyen Worldcoin, Humanode, Humanity Protocol, ZeroBiometrics, KEYLESS, HumanCode, entre otros.

Sin embargo, este tipo de soluciones suelen generar preocupaciones sobre la privacidad del usuario debido a la recopilación de datos biométricos y la generación de hashes, lo que debilita su protección de privacidad y cumplimiento normativo. Por ejemplo, Worldcoin ha sido objeto de escrutinio regulatorio en varios países por problemas de privacidad de datos de iris, incluyendo cuestiones de cumplimiento con el GDPR de la UE.

- Confianza social

Las soluciones de confianza social suelen enfatizar la “soberanía del usuario”, destacando las redes de confianza social y la verificación abierta, utilizando elementos como Web of Trust y puntuaciones de reputación, y estableciendo redes de identidad confiables a través de gráficos de relaciones sociales, verificación mutua comunitaria y recomendaciones humanas. Los proyectos representativos incluyen Proof of Humanity, Circles, Humanbound, BrightID, Idena, Terminal 3, ANIMA, entre otros.

Estas soluciones pueden lograr una alta descentralización en teoría y expandir la red de confianza basada en el consenso comunitario, además de incorporar mecanismos de gobernanza de reputación. Sin embargo, suelen tener dificultades para garantizar la unicidad de la identidad, siendo vulnerables a ataques Sybil, con baja escalabilidad de redes de conocidos y problemas de arranque en comunidades. Proof of Humanity, por ejemplo, tuvo que ajustar su mecanismo de verificación debido a problemas con bots.

- Agregación DID

Las soluciones de agregación DID integran datos de identidad Web2/KYC y Credenciales Verificables (VCs) para construir una estructura de identidad on-chain combinable. Estas soluciones son altamente compatibles con los sistemas de cumplimiento existentes y suelen permitir a los usuarios controlar la soberanía de sus datos, facilitando la adopción por parte de instituciones. Los proyectos representativos incluyen Civic, SpruceID, idOS, SelfKey, Fractal ID, entre otros.

Sin embargo, las soluciones de agregación DID también presentan debilidades en la unicidad de la identidad, ya que dependen en gran medida de fuentes de datos externas como KYC de Web2 o intermediarios, lo que limita su descentralización y complica la arquitectura. Aunque algunos proyectos como SpruceID están explorando la protección de la privacidad mediante ZK-SNARKs, la mayoría aún no ha resuelto problemas de privacidad y verificabilidad.

- Análisis de comportamiento

Las soluciones de análisis de comportamiento modelan a los usuarios y sistemas de reputación utilizando datos de comportamiento de direcciones on-chain, trayectorias de interacción y registros de tareas, empleando algoritmos de gráficos. Los proyectos representativos incluyen ReputeX, Krebit, Nomis, Litentry, WIW, Oamo, Absinthe y Rep3, entre otros.

Modelar por dirección protege la privacidad y permite la compatibilidad nativa con el ecosistema on-chain sin entradas adicionales, pero no puede conectar con la identidad real del usuario, lo que lleva a la falta de unicidad y a la prevalencia de múltiples direcciones por persona, siendo vulnerables a ataques Sybil y generando identidades etiquetadas parciales y datos distorsionados.

En resumen, las soluciones actuales de capa de identidad suelen caer en un trilema imposible:

Es decir, la protección de la privacidad, la unicidad de la identidad y la verificabilidad descentralizada son difíciles de lograr simultáneamente. Además, salvo las soluciones biométricas, los demás mecanismos de identidad suelen tener dificultades para garantizar la “unicidad de la identidad”.

Por lo tanto, las características biométricas suelen considerarse el elemento más determinante en la capa de identidad y ya han sido validadas en varios proyectos. Sin embargo, para construir un sistema de identidad verdaderamente confiable, depender únicamente de la biometría no es suficiente para resolver el equilibrio entre protección de la privacidad y descentralización.

Ante estos problemas, Solo también elige la biometría como base para la unicidad de la identidad del usuario y, basándose en la criptografía, propone una ruta tecnológica única para equilibrar la “protección de la privacidad” y la “verificabilidad descentralizada”.

03 Deconstruyendo la solución técnica de Solo

Como se mencionó, utilizar la biometría para la capa de identidad puede demostrar eficazmente la unicidad del usuario, pero el mayor desafío es garantizar la privacidad de los datos y la verificabilidad en cualquier momento y lugar.

La solución de Solo se basa en la arquitectura zkHE, que integra compromisos de Pedersen, cifrado homomórfico (HE) y pruebas de conocimiento cero (ZKP). Las características biométricas del usuario se procesan con múltiples capas de cifrado localmente, y el sistema genera pruebas de conocimiento cero verificables para enviar on-chain sin exponer ningún dato original, logrando así la no falsificabilidad de la identidad y la verificabilidad bajo protección de la privacidad.

Arquitectura zkHE

En la arquitectura zkHE de Solo, el proceso de verificación de identidad consta de dos capas de cifrado: cifrado homomórfico (HE) y pruebas de conocimiento cero (ZKP), todo realizado localmente en el dispositivo móvil del usuario para garantizar que la información sensible nunca se exponga en texto claro.

- Cifrado homomórfico

La primera capa de cifrado es el cifrado homomórfico. Este esquema criptográfico permite realizar cálculos directamente sobre datos cifrados, de modo que el resultado descifrado coincide completamente con la operación en texto claro, lo que garantiza la corrección y utilidad de los datos.

En zkHE, las características biométricas comprometidas se ingresan al circuito en forma cifrada homomórficamente para realizar operaciones de coincidencia y comparación sin necesidad de descifrado.

La “comparación” aquí consiste en calcular la distancia entre los vectores biométricos de registro y verificación para determinar si los datos provienen de la misma persona. Este cálculo de distancia también se realiza en estado cifrado, y el sistema genera una prueba de conocimiento cero sobre si la distancia es menor que un umbral, permitiendo determinar si es la misma persona sin revelar datos originales ni el valor de la distancia.

Este método permite realizar cálculos confiables bajo protección de la privacidad, asegurando que el proceso de verificación de identidad sea verificable, escalable y siempre confidencial.

- Pruebas de conocimiento cero

Tras completar los cálculos cifrados, Solo genera localmente una prueba de conocimiento cero para la verificación on-chain. Esta ZKP demuestra que “soy una persona única y real” sin revelar ninguna información biométrica original ni detalles intermedios del cálculo.

Solo utiliza Groth16 zk‑SNARK, un marco eficiente para la generación y verificación de pruebas, que permite generar ZKP robustas y compactas con un bajo coste computacional. Los verificadores solo necesitan validar la prueba para confirmar la validez de la identidad, sin acceder a ningún dato sensible. Finalmente, la ZKP se envía a la red Layer2 exclusiva SoloChain, donde un contrato on-chain la verifica.

Además de la protección de privacidad y seguridad, Solo también destaca por su eficiencia de verificación. Gracias al diseño optimizado de los procesos criptográficos y la introducción de primitivas de alto rendimiento, Solo puede ofrecer una experiencia de verificación de identidad de baja latencia y alto rendimiento en dispositivos móviles, proporcionando un sólido soporte técnico para la integración on-chain y el uso masivo.

Eficiencia de verificación

La solución Solo tiene una eficiencia de verificación muy alta, en parte gracias a la optimización y adaptación de los algoritmos criptográficos.

De hecho, en la pista de capa de identidad Web3, no son pocos los casos que introducen criptografía para garantizar la privacidad y la seguridad de los datos, especialmente mediante ZK, pero actualmente son muy pocas las soluciones que realmente se implementan, principalmente porque

En la construcción de pruebas de conocimiento cero, Solo eligió Groth16 zk‑SNARK, que ofrece una eficiencia de verificación extremadamente alta como marco principal. Este sistema tiene un tamaño de prueba muy pequeño (alrededor de 200 bytes) y permite la verificación on-chain en milisegundos, reduciendo significativamente la latencia de interacción y el coste de almacenamiento.

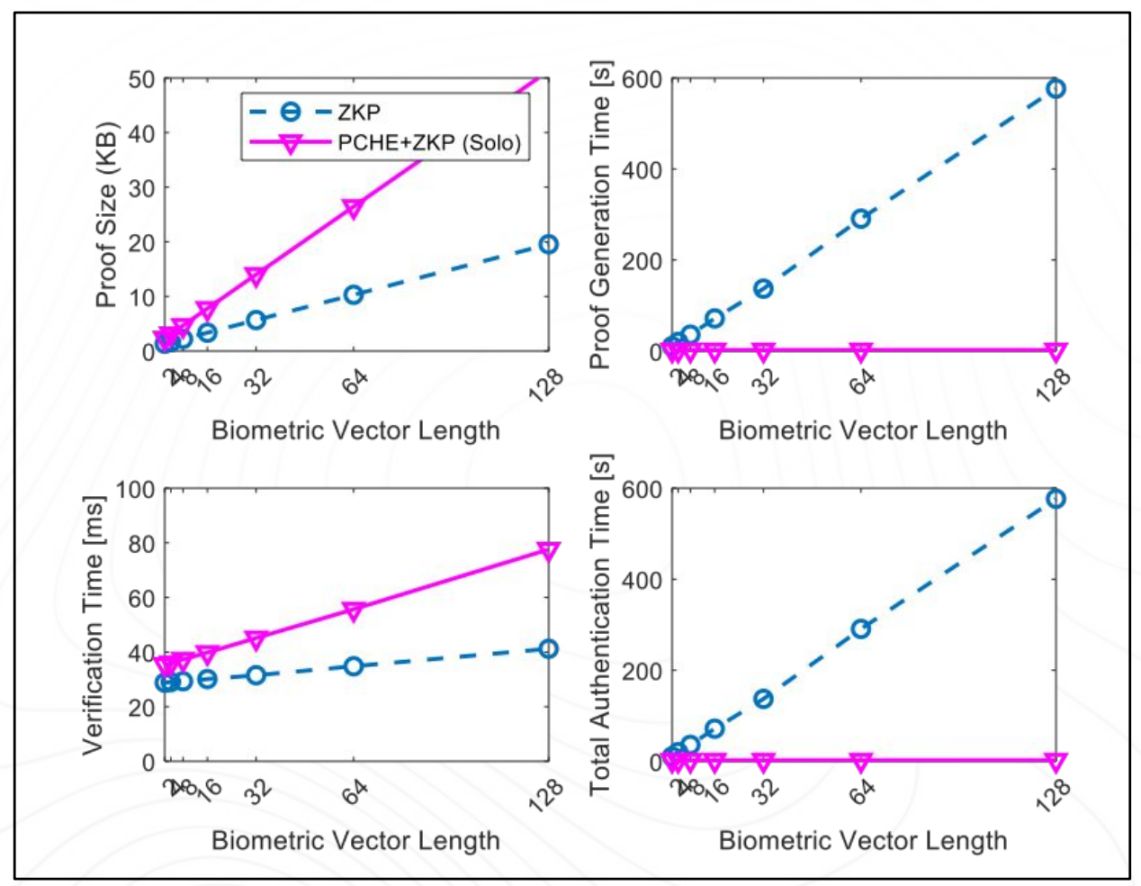

Recientemente, el equipo de Solo realizó experimentos con su modelo criptográfico, como se muestra en la figura, y al manejar datos biométricos de mayor dimensión (Biometric Vector Length), la arquitectura zkHE (HE + ZKP) de Solo superó ampliamente a las soluciones ZKP tradicionales en tiempo de generación de pruebas y tiempo total de autenticación. Con datos de 128 dimensiones, el tiempo de autenticación de ZKP tradicional supera los 600 segundos, mientras que la solución de Solo casi no se ve afectada, manteniéndose siempre en el rango de unos pocos segundos.

Además, aunque en algunas dimensiones de vector la prueba de Solo es ligeramente más grande que la de las soluciones tradicionales, el tiempo total de verificación sigue estando entre 30 y 70 ms, suficiente para la mayoría de escenarios de interacción de alta frecuencia (como juegos on-chain, inicio de sesión DeFi, autenticación en tiempo real en L2, etc.).

En cuanto al rendimiento del cliente, Solo también ha realizado muchas optimizaciones.

El proceso de verificación zkHE (incluyendo la generación de compromisos de Pedersen, el procesamiento de cifrado homomórfico y la construcción de ZKP) puede completarse localmente en un smartphone común. Las pruebas muestran que el tiempo total de cálculo en dispositivos de gama media es de 2 a 4 segundos, suficiente para una interacción fluida en la mayoría de las aplicaciones Web3, sin depender de hardware propietario ni entornos de ejecución confiables, lo que reduce significativamente la barrera para el despliegue a gran escala.

04 Un nuevo intento de romper el ‘trilema imposible’ de la capa de identidad Web3

En términos generales, Solo ofrece una nueva vía para romper el ‘trilema imposible’ de la capa de identidad Web3, logrando un equilibrio y avance técnico entre protección de la privacidad, unicidad de la identidad y usabilidad.

En cuanto a la privacidad, la arquitectura zkHE permite que todas las características biométricas de los usuarios se cifren homomórficamente y se construyan ZKP localmente, sin necesidad de cargar ni descifrar datos originales, evitando completamente el riesgo de fuga de privacidad y eliminando la dependencia de proveedores de identidad centralizados.

En cuanto a la unicidad de la identidad, Solo utiliza un mecanismo de comparación de distancia de vectores de características cifrados para confirmar si el verificador actual y el registro histórico son la misma persona sin revelar la estructura de los datos, construyendo así la restricción básica de identidad de “una persona real y única detrás de cada dirección”, es decir, el 1P1A (One Person, One Account) enfatizado por Solo.

En cuanto a la usabilidad, Solo optimiza el proceso de prueba zk para garantizar que todas las tareas de cálculo puedan completarse en dispositivos móviles comunes: las pruebas muestran que el tiempo de generación de verificación suele estar entre 2 y 4 segundos, y la verificación on-chain puede completarse en milisegundos y de forma totalmente descentralizada, satisfaciendo las necesidades de aplicaciones con altos requisitos de tiempo real como juegos on-chain, DeFi, inicio de sesión en L2, etc.

Cabe destacar que Solo ha reservado interfaces de cumplimiento en el diseño del sistema, incluyendo módulos opcionales de integración con sistemas DID y KYC on-chain, y la capacidad de anclar el estado de verificación a redes Layer1 específicas en escenarios particulares. Por lo tanto, en el futuro, cuando se implemente en mercados regulados, Solo podrá cumplir con los requisitos de verificación de identidad, trazabilidad de datos y cooperación regulatoria, manteniendo la privacidad y la descentralización.

Desde una perspectiva más amplia, como mencionamos antes, las soluciones actuales de identidad Web3 pueden clasificarse en varias rutas tecnológicas, incluyendo sistemas de reputación basados en comportamiento on-chain, arquitecturas VC/DID centralizadas, soluciones de identidad zk que enfatizan el anonimato y la divulgación selectiva, y protocolos PoH ligeros basados en redes sociales y verificación grupal.

En el proceso de evolución diversificada de la pista de identidad Web3, la ruta de Solo basada en biometría + zkHE es complementaria a otras soluciones.

En comparación con las soluciones centradas en etiquetas de identidad de nivel superior o credenciales de comportamiento, la ventaja de Solo es que construye una red de identidad básica que puede confirmar la unicidad humana en la capa más baja, con protección de privacidad, sin necesidad de confianza, integrable y verificable de forma sostenible, proporcionando la “verificación de existencia humana” básica para VC, SBT, gráficos sociales y otros sistemas de nivel superior.

En cierto sentido, Solo es como el módulo de consenso base en la pila de identidad, enfocado en proporcionar infraestructura de prueba de unicidad humana con protección de privacidad para Web3. Su arquitectura zkHE puede integrarse como un módulo plug-in en diversas soluciones DID o frontends de aplicaciones, y también puede combinarse con VC, zkID, SBT, etc., estableciendo una base de identidad real verificable y combinable para el ecosistema on-chain.

Por lo tanto, Solo puede considerarse la infraestructura de “capa anónima confiable” más baja en los sistemas de identidad, cubriendo la brecha de capacidad de “1P1A (One Person, One Account)” que ha faltado durante mucho tiempo en la industria, y proporcionando la base para aplicaciones de nivel superior y cumplimiento.

Actualmente, Solo ya ha establecido colaboraciones con varios protocolos y plataformas, incluyendo Kiva.ai, Sapien, PublicAI, Synesis One, Hive3, GEODNET, entre otros, abarcando etiquetado de datos, redes DePIN y juegos SocialFi, entre otros verticales. Estas colaboraciones pueden validar aún más la viabilidad del mecanismo de verificación de identidad de Solo, proporcionando retroalimentación del mundo real para calibrar el modelo zkHE y ayudar a Solo a optimizar continuamente la experiencia del usuario y el rendimiento del sistema.

Resumen

Al construir un sistema de capa de identidad anónima y confiable para el mundo Web3, Solo está sentando las bases para la capacidad 1P1A y tiene el potencial de convertirse en una infraestructura fundamental para impulsar la evolución del sistema de identidad on-chain y la expansión de aplicaciones de cumplimiento.

Por último, cabe mencionar que el proyecto Solo podría lanzar pronto su testnet, y participar en las actividades de interacción de la testnet podría brindar la oportunidad de obtener un airdrop temprano.

Descargo de responsabilidad: El contenido de este artículo refleja únicamente la opinión del autor y no representa en modo alguno a la plataforma. Este artículo no se pretende servir de referencia para tomar decisiones de inversión.

También te puede gustar

Livio de Xinhuo Technology: El valor de la actualización Fusaka de Ethereum está subestimado

Weng Xiaoqi afirmó que el valor estratégico que aporta Fusaka es mucho mayor que su valoración actual en el mercado, por lo que todas las instituciones deberían reconsiderar el valor de inversión a largo plazo del ecosistema de Ethereum.

¡La mayor IPO de la historia! SpaceX buscaría salir a bolsa el próximo año, recaudando mucho más de 30 mil millones y apuntando a una valoración de 1.5 billones.

SpaceX está avanzando con su plan de salida a bolsa (IPO), con una recaudación prevista que superará los 30 mil millones de dólares, lo que podría convertirla en la mayor oferta pública inicial de la historia.

Análisis en profundidad de CARV: Cashie 2.0 integra x402, transformando el capital social en valor on-chain

Hoy, Cashie ha evolucionado hasta convertirse en una capa de ejecución programable, permitiendo que agentes de IA, creadores y comunidades no solo participen en el mercado, sino que también puedan iniciar y promover activamente la construcción y el crecimiento del mercado.