Resurge la teoría de la amenaza cuántica, ¿se tambalean los cimientos de las criptomonedas?

Esta siempre será la amenaza más peligrosa para toda la industria.

Original | Odaily Azuma

Recientemente, la amenaza de la computación cuántica para las criptomonedas volvió a ser el centro de discusión en redes internacionales. El motivo de este renovado interés es que varias figuras clave tanto en el ámbito de la computación cuántica como en la industria cripto han publicado nuevas predicciones sobre el avance y el potencial de la computación cuántica.

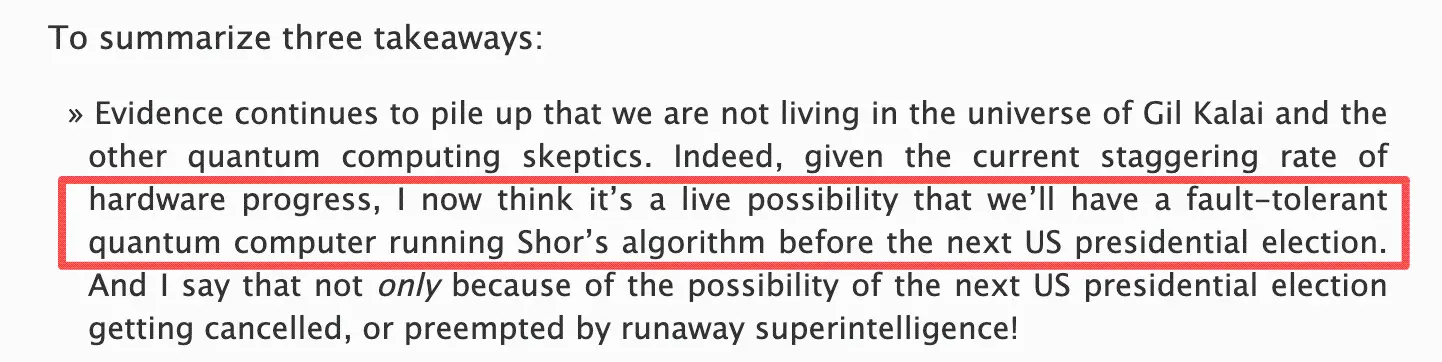

Primero, el 13 de noviembre, Scott Aaronson, eminencia en computación cuántica y director del Quantum Information Center de la Universidad de Texas, mencionó en un artículo: “Ahora creo que antes de las próximas elecciones presidenciales de Estados Unidos, podríamos tener una computadora cuántica tolerante a fallos capaz de ejecutar el algoritmo de Shor...”

Poco después, el 19 de noviembre, Vitalik Buterin, cofundador de Ethereum, también declaró en la conferencia Devconnect celebrada en Buenos Aires que la criptografía de curva elíptica (ECC) podría ser vulnerada por la computación cuántica antes de las elecciones presidenciales de EE.UU. en 2028, e instó a Ethereum a actualizarse a algoritmos resistentes a la computación cuántica en los próximos cuatro años.

¿Qué es la amenaza cuántica?

Antes de analizar las predicciones de Scott y Vitalik, primero debemos explicar brevemente qué es la “amenaza cuántica”.

En pocas palabras, la amenaza cuántica para las criptomonedas se refiere a que, en el futuro, computadoras cuánticas lo suficientemente potentes podrían romper los fundamentos criptográficos que actualmente protegen la seguridad de las criptomonedas, lo que podría destruir su modelo de seguridad.

Actualmente, casi todas las criptomonedas (como bitcoin y ethereum) dependen de una tecnología llamada “criptografía asimétrica”, cuyos dos componentes clave son la “clave privada” y la “clave pública”:

- Clave privada: custodiada en secreto por el usuario, se utiliza para firmar transacciones y demostrar la propiedad de los activos;

- Clave pública: generada a partir de la clave privada, puede hacerse pública y sirve como dirección de wallet o parte de la misma.

La base de la seguridad de las criptomonedas radica en que — actualmente, es computacionalmente inviable derivar la clave privada a partir de la clave pública. Sin embargo, la computación cuántica podría aprovechar principios de la mecánica cuántica y, mediante algoritmos específicos (como el algoritmo de Shor mencionado antes), acelerar enormemente la resolución de ciertos problemas matemáticos, lo que constituye la debilidad de la criptografía asimétrica.

Aquí vamos a explicar qué es el algoritmo de Shor. Sin entrar en detalles matemáticos, la esencia del algoritmo de Shor es que convierte un problema matemático “prácticamente irresoluble” para una computadora clásica en un problema de búsqueda de períodos “relativamente fácil” para una computadora cuántica, lo que podría amenazar el sistema criptográfico de “clave privada - clave pública” existente en las criptomonedas.

Para ponerlo en términos más sencillos: es como si pudieras convertir fácilmente una canasta de frutillas (clave privada) en mermelada (clave pública), pero claramente no puedes volver a convertir la mermelada en frutillas. Sin embargo, si aparece alguien con superpoderes (computación cuántica), podría lograrlo fácilmente (algoritmo de Shor).

¿Está en peligro el fundamento de las criptomonedas?

¿Significa esto que las criptomonedas están condenadas?

No te preocupes, la amenaza cuántica existe objetivamente, pero el problema no es tan urgente. Hay dos razones principales para esto. Primero, todavía falta tiempo para que la amenaza sea real; segundo, las criptomonedas pueden actualizarse para implementar algoritmos resistentes a la computación cuántica.

Primero, aunque la predicción de Scott se cumpla antes de las elecciones de 2028, eso no significa que la seguridad de las criptomonedas esté realmente amenazada; la declaración de Vitalik tampoco implica que los fundamentos de bitcoin y ethereum estén en peligro, sino que señala un riesgo teórico a largo plazo.

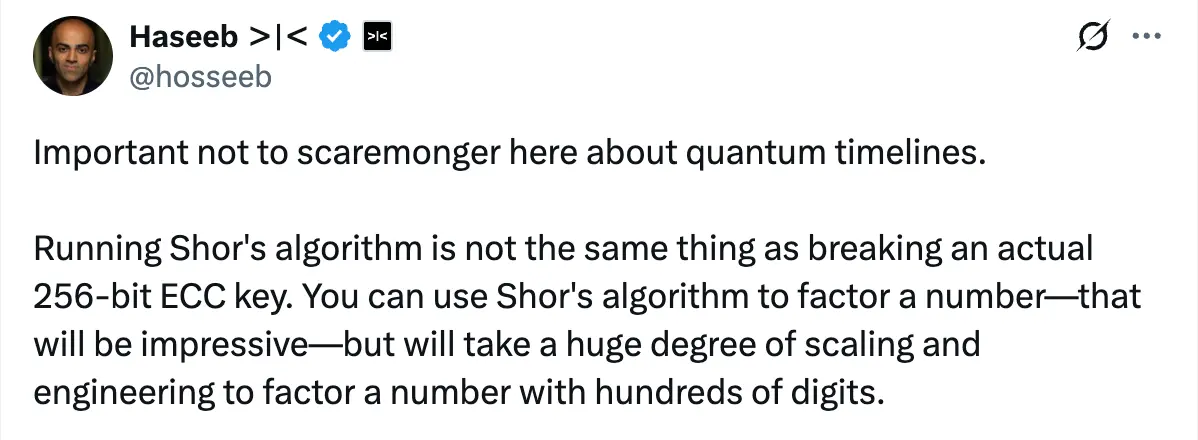

Haseeb, socio gerente de Dragonfly, explicó que no hay que entrar en pánico por el nuevo cronograma de la computación cuántica. Ejecutar el algoritmo de Shor no es lo mismo que romper una clave de curva elíptica (ECC) de 256 bits real. Podés usar el algoritmo de Shor para factorizar un número — lo cual ya es impresionante — pero para descomponer un número de cientos de dígitos, se necesita una escala computacional y una capacidad de ingeniería mucho mayores... Es un tema que merece atención, pero no es inminente.

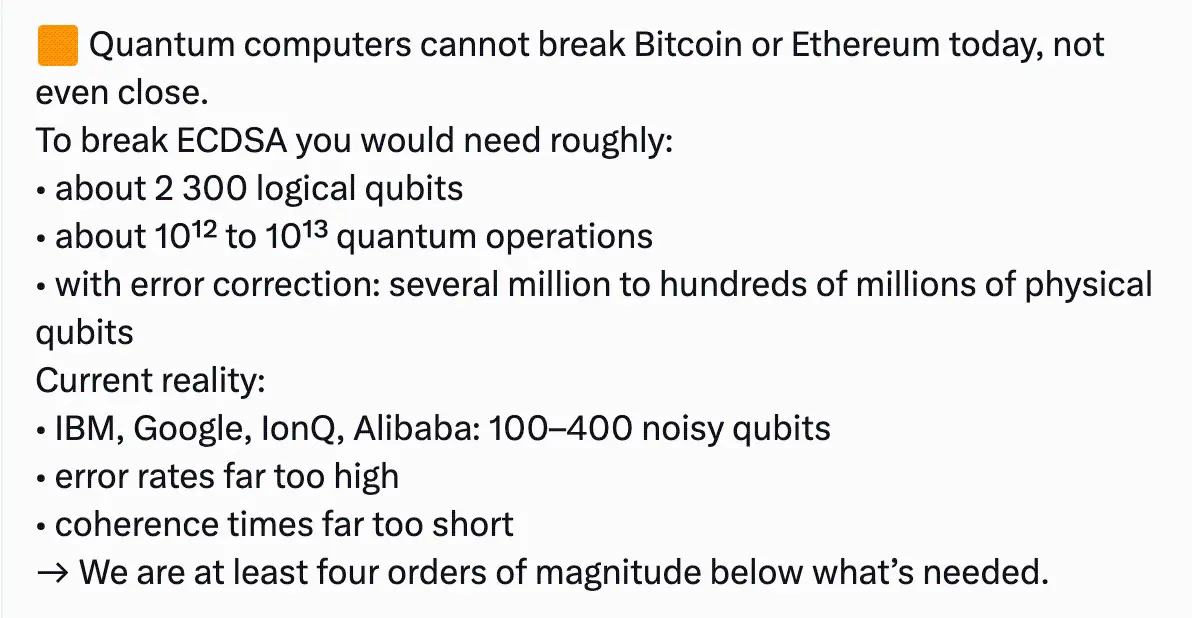

El experto en seguridad cripto MASTR dio una respuesta matemática más clara: vulnerar las firmas de curva elíptica (ECDSA) que actualmente usan bitcoin, ethereum y otras criptomonedas requeriría aproximadamente 2.300 qubits lógicos, entre 10¹² y 10¹³ operaciones cuánticas, y, sumando la corrección de errores, se necesitarían millones o incluso cientos de millones de qubits físicos; pero las computadoras cuánticas actuales solo han alcanzado entre 100 y 400 qubits ruidosos, con tasas de error muy altas y tiempos de coherencia muy cortos — todavía estamos al menos cuatro órdenes de magnitud lejos de lo necesario para vulnerar los sistemas actuales.

En cuanto al segundo punto, los criptógrafos de la industria ya están desarrollando nuevos algoritmos criptográficos post-cuánticos (PQC) resistentes a ataques de computadoras cuánticas, y las principales blockchains ya se están preparando para ello.

Ya en marzo del año pasado, Vitalik publicó el artículo “¿Qué pasaría si un ataque cuántico llegara mañana? ¿Cómo respondería Ethereum?”, donde mencionó la eficacia de las firmas Winternitz, STARKs y otras soluciones frente a la amenaza cuántica, e incluso planteó cómo Ethereum podría actualizarse de emergencia en caso de un ataque repentino.

En comparación con Ethereum, bitcoin podría no ser tan flexible en la ejecución de actualizaciones, pero la comunidad ya ha propuesto varias posibles soluciones de actualización de algoritmos como Dilithium, Falcon y SPHINCS+. Con el aumento de las discusiones al respecto, el OG de bitcoin Adam Back también comentó que los estándares criptográficos post-cuánticos pueden implementarse mucho antes de que surja una amenaza cuántica real.

En resumen, la amenaza cuántica es como una “llave maestra” suspendida en el horizonte, que en teoría podría abrir todos los candados criptográficos de las blockchains actuales, pero quienes fabrican los candados ya están investigando nuevos modelos que esa llave no podrá abrir, y planean cambiar todas las cerraduras antes de que la llave esté lista.

Esta es la realidad objetiva sobre la amenaza cuántica: no podemos ignorar su avance, pero tampoco debemos entrar en pánico ciegamente.

Descargo de responsabilidad: El contenido de este artículo refleja únicamente la opinión del autor y no representa en modo alguno a la plataforma. Este artículo no se pretende servir de referencia para tomar decisiones de inversión.

También te puede gustar

Las actas de la reunión de la Reserva Federal revelan una fuerte división: varios miembros consideran inapropiado un recorte de tasas en diciembre, mientras que algunos temen una caída desordenada del mercado de valores.

Todos los participantes coincidieron en que la política monetaria no es estática, sino que está influenciada por diversos datos recientes, las perspectivas económicas cambiantes y el equilibrio de riesgos.

A pesar de las pérdidas, la entrada de la estrategia en el S&P 500 está a la vista

¿Están Ripple y BlackRock dando pistas sobre un ETF de XRP? Acá te contamos por qué es importante