Le CTO de Ledger tire la sonnette d'alarme concernant une attaque de la chaîne d'approvisionnement NPM visant les utilisateurs de crypto

Une attaque majeure sur la chaîne d'approvisionnement a secoué l'écosystème crypto, menaçant les utilisateurs à l'échelle mondiale. Charles Guillemet, CTO de Ledger, tire la sonnette d'alarme, appelant à la prudence et à l'utilisation de portefeuilles matériels.

- Le CTO de Ledger, Charles Guillemet, alerte les utilisateurs sur une attaque généralisée de la chaîne d'approvisionnement JavaScript qui échange silencieusement les adresses de portefeuilles crypto.

- 18 packages NPM populaires ont été compromis. Des bibliothèques telles que chalk et debug ont été infectées par des logiciels malveillants après le piratage du compte d'un développeur.

- Seulement 497 $ ont été volés jusqu'à présent, mais plus de 2 milliards de téléchargements signifient que de nombreuses dApps et portefeuilles sont potentiellement exposés.

- Des protocoles comme Uniswap, Jupiter, et des fournisseurs de portefeuilles comme MetaMask ont assuré aux utilisateurs que leurs fonds sont en sécurité.

L'attaque, qui a débuté avec le piratage d'un compte Node Package Manager (NPM), a déjà affecté des milliards de téléchargements et mis en danger la sécurité de millions de dApps et de transactions crypto.

« Le compte NPM d'un développeur réputé a été compromis. Les packages affectés ont déjà été téléchargés plus de 1 milliard de fois », a averti Guillemet.

Il a également expliqué que le logiciel malveillant agit comme un crypto clipper, détournant furtivement les adresses de portefeuilles lors des transactions pour rediriger les fonds vers les portefeuilles de l'attaquant. Guillemet a exhorté les utilisateurs à faire preuve d'une extrême prudence, en particulier ceux qui n'utilisent pas de portefeuille matériel.

« Si vous utilisez un portefeuille matériel, faites attention à chaque transaction avant de signer et vous êtes en sécurité. Sinon, abstenez-vous pour l'instant de toute transaction on-chain », a-t-il conseillé.

Piratage NPM : comment la faille s'est produite

Des rapports ont révélé que 18 packages NPM populaires ont été compromis, y compris des packages de premier plan tels que ‘chalk’, ‘debug’ et ‘strip-ansi’. L'attaque, survenue le 8 septembre, est l'une des plus importantes de l'histoire récente, affectant des bibliothèques totalisant plus de 2 milliards de téléchargements hebdomadaires.

L'attaque aurait commencé par un email de phishing se faisant passer pour le support officiel de NPM. La cible était Qix-, un développeur respecté dont le compte NPM a été piraté, permettant aux attaquants d'injecter des mises à jour malveillantes dans des bibliothèques JavaScript populaires.

Une fois installé, le code malveillant remplace silencieusement les adresses crypto copiées par des adresses similaires contrôlées par le pirate. Cette technique, basée sur la logique de distance de Levenshtein, trompe les utilisateurs inattentifs en les incitant à envoyer des fonds à de mauvaises adresses.

Une adresse de portefeuille principale liée à l'attaque a été mise en avant par les chercheurs, bien qu'ils aient signalé d'autres portefeuilles supposés être connectés.

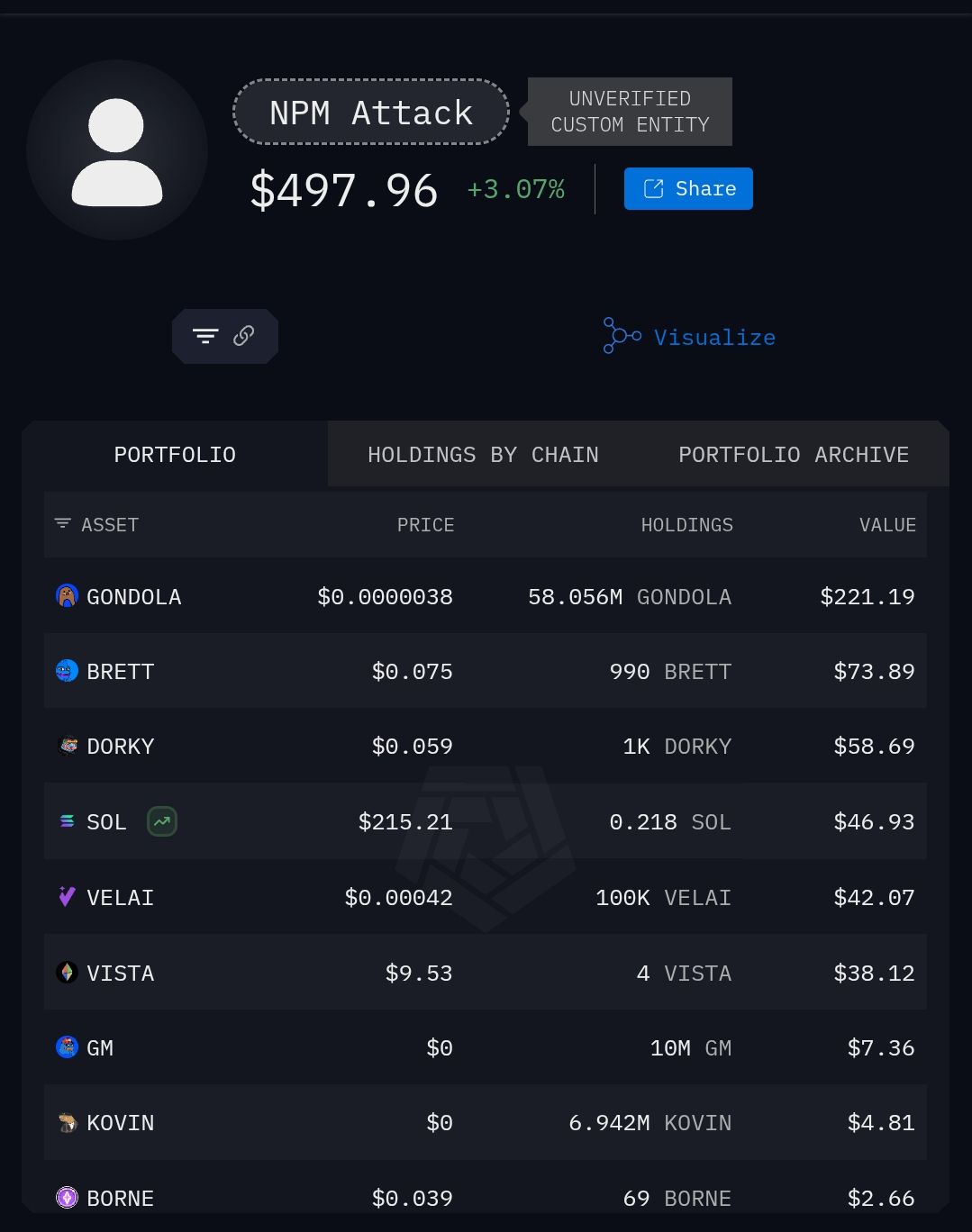

Bien que Charles ait indiqué qu'il n'est pas clair si l'attaquant vole également directement les seeds des portefeuilles logiciels à ce stade, des rapports récents ont mis en lumière les dégâts. Le chercheur Rani Haddad a catégorisé les portefeuilles de l'attaquant sur Arkham comme une entité appelée NPM attack. Les données indiquent que l'attaquant a pu voler 497,96 $ au moment de la publication.

Les portefeuilles de l'attaquant | Source : Arkham

Les portefeuilles de l'attaquant | Source : Arkham Bien que l'effet financier direct ne soit pas très significatif, l'ampleur potentielle est immense compte tenu de la popularité des packages affectés.

Réaction de la communauté et prévention

Un certain nombre de projets et protocoles, tels que Uniswap, SUI et Jupiter, ont affirmé ne pas être affectés mais ont conseillé la prudence. Des portefeuilles crypto tels que Ledger et MetaMask ont assuré aux utilisateurs des mesures de sécurité à plusieurs niveaux.

Pendant ce temps, le piratage de la chaîne d'approvisionnement NPM n'était pas le seul événement de sécurité majeur du 8 septembre. La plateforme suisse de gestion de patrimoine crypto SwissBorg a signalé une exploitation de 41 millions de dollars via une API partenaire, affectant 1 % des utilisateurs. De plus, le projet Ethereum L2 Kinto a annoncé sa fermeture après qu'une attaque en juillet ait vidé 577 ETH, laissant l'équipe incapable de sécuriser des financements.

Cette vague d'attaques témoigne de la complexité croissante des menaces dans la crypto. À l'avenir, les utilisateurs, développeurs et plateformes devront adopter des pratiques plus sûres et des audits de packages plus rigoureux.

Avertissement : le contenu de cet article reflète uniquement le point de vue de l'auteur et ne représente en aucun cas la plateforme. Cet article n'est pas destiné à servir de référence pour prendre des décisions d'investissement.