Laporan: Peretas memanfaatkan smart contract Ethereum untuk menyembunyikan kode berbahaya

Jinse Finance melaporkan bahwa laporan terbaru dari perusahaan keamanan ReversingLabs menunjukkan bahwa peretas kini menggunakan metode inovatif dengan memanfaatkan smart contract Ethereum untuk menyembunyikan instruksi berbahaya di dalam paket npm. Dua paket berbahaya bernama "colortoolsv2" dan "mimelib2" muncul pada Juli tahun ini, yang memperoleh instruksi serangan tahap berikutnya dengan mengakses smart contract Ethereum, bukan dengan menanamkan tautan secara hardcode di dalam kode, sehingga secara signifikan meningkatkan kesulitan deteksi dan penghapusan. Para penyerang juga membuat repositori GitHub bertema cryptocurrency palsu, meningkatkan kredibilitasnya dengan memalsukan bintang dan catatan commit yang dihasilkan secara otomatis, untuk memancing pengembang menambahkan dependensi tersebut.

Disclaimer: Konten pada artikel ini hanya merefleksikan opini penulis dan tidak mewakili platform ini dengan kapasitas apa pun. Artikel ini tidak dimaksudkan sebagai referensi untuk membuat keputusan investasi.

Kamu mungkin juga menyukai

Beberapa institusi mengurangi kepemilikan Strategy, dengan total pengurangan sekitar 5,4 miliar dolar AS.

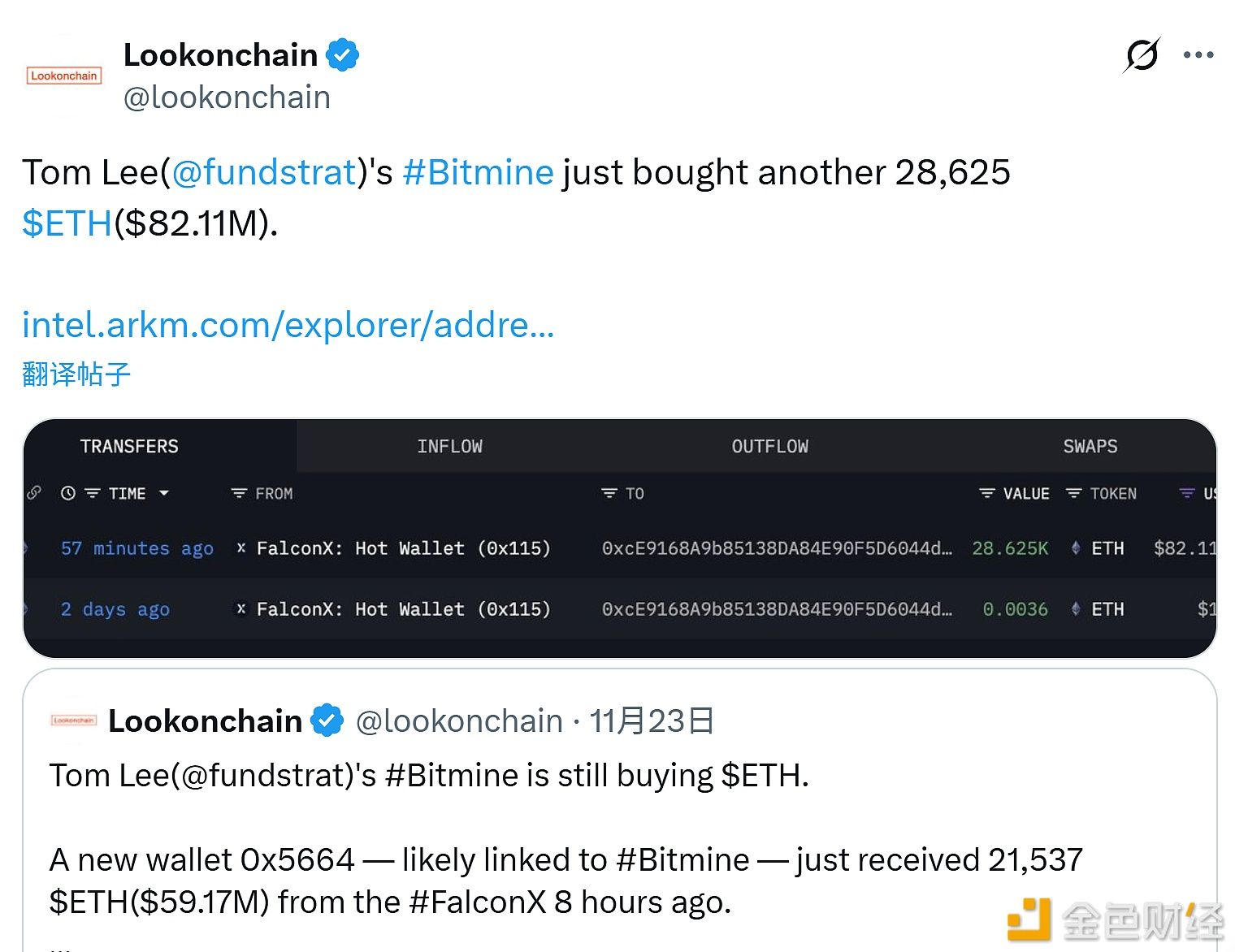

Bitmine kembali membeli 28.625 ETH senilai sekitar 82,11 juta dolar AS

Duan Yongping: Saya tidak merasa Nvidia adalah gelembung, jangan lewatkan AI