北朝鮮のハッカーが新たな「EtherHiding」キャンペーンでブロックチェーンを武器化

EtherHidingは、スマートコントラクトを利用して悪意のあるコードを保存・配布しており、ブロックチェーンの不変性により、その削除はほぼ不可能となっています。

北朝鮮から新たなサイバー脅威が出現しており、国家支援のハッカーが悪意のあるコードを直接ブロックチェーンネットワークに埋め込む手法を試みています。

GoogleのThreat Intelligence Group(GTIG)は10月17日、この手法を「EtherHiding」と呼び、ハッカーが分散型システム全体でマルウェアを隠蔽、配布、制御する方法が新たな進化を遂げていると報告しました。

EtherHidingとは?

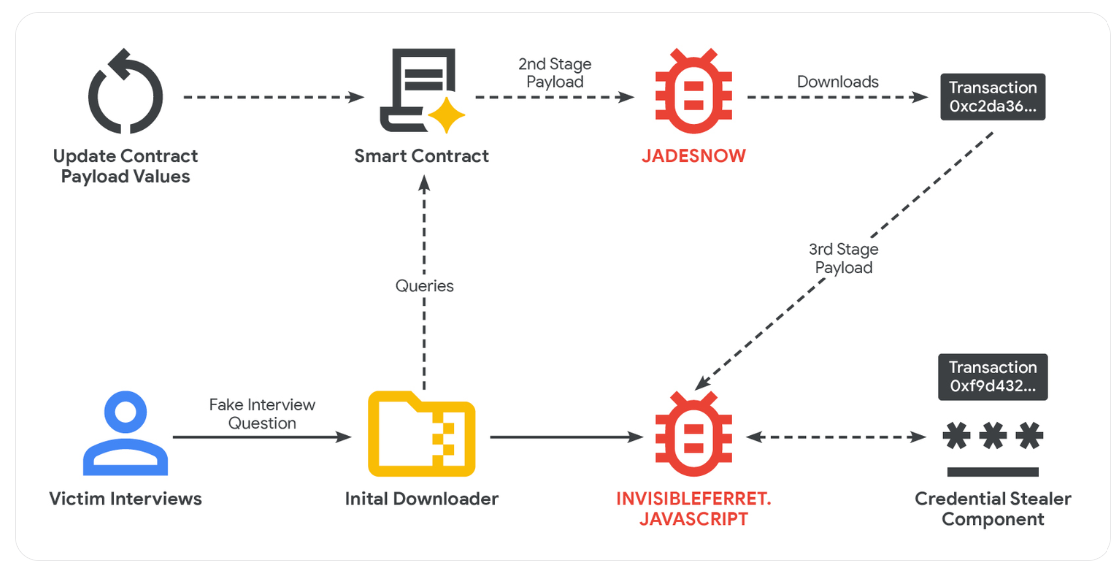

GTIGは、EtherHidingによって攻撃者がEthereumやBNB Smart Chainのようなパブリックブロックチェーンやスマートコントラクトを悪用し、悪意のあるペイロードを保存できると説明しています。

一度コードがこれらの分散型台帳にアップロードされると、その不変性のため、削除やブロックがほぼ不可能になります。

「スマートコントラクトは分散型アプリケーションを構築する革新的な方法を提供しますが、その変更不可能な性質がEtherHidingで悪用され、簡単にはブロックできない方法で悪意のあるコードをホスティング・配信するために利用されています」とGTIGは記しています。

実際には、ハッカーは正規のWordPressウェブサイトを侵害し、未修正の脆弱性や盗まれた認証情報を悪用することが多いです。

アクセスを得た後、彼らは「ローダー」と呼ばれる数行のJavaScriptをウェブサイトのコードに挿入します。訪問者が感染したページを開くと、ローダーは静かにブロックチェーンに接続し、リモートサーバーからマルウェアを取得します。

EtherHiding on BNB Chain and Ethereum. Source: Google Threat Intelligence Group

EtherHiding on BNB Chain and Ethereum. Source: Google Threat Intelligence Group GTIGは、この攻撃がしばしば可視的なトランザクションの痕跡を残さず、オフチェーンで行われるためほとんど手数料もかからないと指摘しています。これにより、攻撃者は検知されずに活動できるのです。

特筆すべきは、GTIGがEtherHidingの最初の事例を2023年9月に遡って特定しており、それはCLEARFAKEと呼ばれるキャンペーンで、偽のブラウザアップデート通知でユーザーを騙していました。

攻撃を防ぐには

サイバーセキュリティ研究者によれば、この戦術は北朝鮮のデジタル戦略が単なる暗号資産の窃盗から、ブロックチェーン自体を隠密な武器として利用する方向へとシフトしていることを示しています。

「EtherHidingは次世代のバレットプルーフホスティングへの転換を示しており、ブロックチェーン技術の本質的な特徴が悪意のある目的で再利用されています。この手法は、攻撃者が新技術を活用し続ける中でサイバー脅威が絶えず進化していることを浮き彫りにしています」とGTIGは述べています。

Citizen Labの上級研究員John Scott-Railtonは、EtherHidingを「初期段階の実験」と表現し、AI駆動の自動化と組み合わせることで将来的な攻撃の検知がさらに困難になると警告しました。

「攻撃者がゼロクリックエクスプロイトをブロックチェーンに直接ロードし、ブロックチェーンを処理するシステムやアプリを標的にする実験も行うと予想しています…特にそれらが時折、トランザクションを処理したりウォレットを持つ同じシステムやネットワーク上にホストされている場合は」と彼は付け加えました。

この新たな攻撃ベクトルは、北朝鮮の攻撃者が非常に多産であることを考えると、暗号業界に深刻な影響を及ぼす可能性があります。

TRM Labsのデータによると、北朝鮮関連のグループは今年だけで既に15億ドル以上の暗号資産を盗んでいます。調査員は、これらの資金が平壌の軍事プログラムや国際制裁回避の取り組みを支援していると考えています。

これを踏まえ、GTIGは暗号ユーザーに対し、疑わしいダウンロードをブロックし、無許可のウェブスクリプトを制限することでリスクを低減するよう助言しています。また、セキュリティ研究者には、ブロックチェーンネットワーク内に埋め込まれた悪意のあるコードを特定しラベル付けするよう呼びかけています。

免責事項:本記事の内容はあくまでも筆者の意見を反映したものであり、いかなる立場においても当プラットフォームを代表するものではありません。また、本記事は投資判断の参考となることを目的としたものではありません。

こちらもいかがですか?

Astra Novaはハッキング被害に遭い資産が売却されたと発表、一部ユーザーは内部犯行を疑問視

貿易戦争とBitcoinの不調:米中緊張が仮想通貨市場に重くのしかかるデジャヴ

Rippleは新たな暗号資産の財務大手になるのか?

Bitcoinはいつ$150Kになるのか?それは本当に可能なのか?