15 miliardów dolarów w bitcoinach – prywatny klucz przypadkowo ujawniony, co doprowadziło do ataku hakerskiego

Czy mój portfel on-chain to wciąż mój portfel?

W październiku 2025 roku Sąd Okręgowy Stanów Zjednoczonych dla Wschodniego Dystryktu Nowego Jorku ujawnił sprawę przejęcia kryptowalut na bezprecedensową skalę, w której rząd USA skonfiskował 127 271 bitcoinów o wartości około 15 miliardów dolarów według cen rynkowych.

Współzałożyciel Cobo, Fish God, stwierdził, że organy ścigania nie zdobyły kluczy prywatnych poprzez brutalne łamanie zabezpieczeń lub hakowanie, lecz wykorzystały lukę w losowości. Niektóre fora twierdziły również, że organy ścigania bezpośrednio przejęły frazę mnemoniczną portfela lub plik klucza prywatnego z serwerów i portfeli sprzętowych kontrolowanych przez Chen Zhi, dyrektora Prince Group, oraz jego rodzinę, jednak konkretne fakty nie zostały jeszcze publicznie ujawnione.

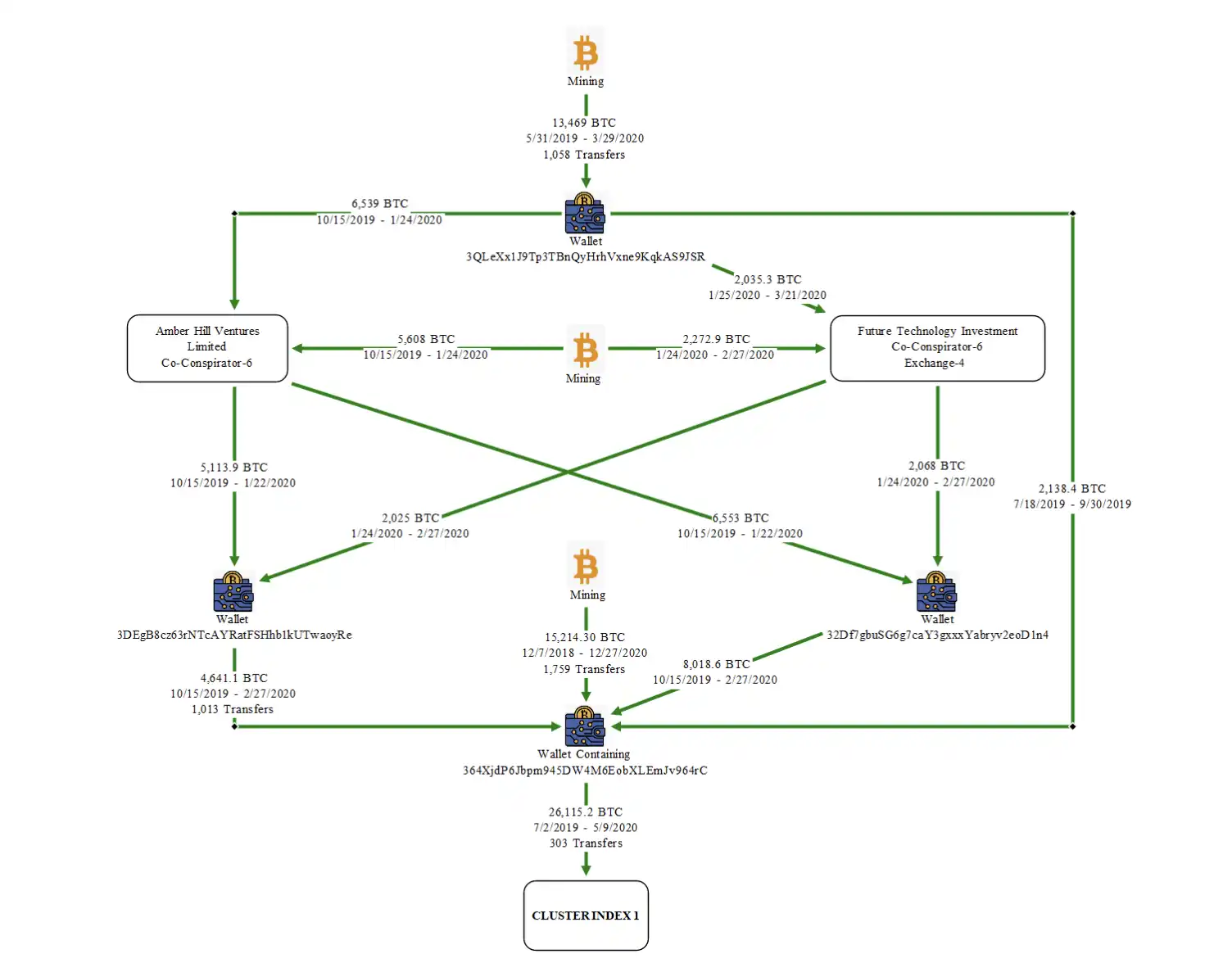

Te portfele sprzętowe zostały później przeniesione do zimnego magazynu multisig utrzymywanego przez U.S. Marshals Service (USMS) podlegający Departamentowi Skarbu USA. Transfer 9 757 BTC na oficjalny adres depozytowy 15 października 2025 roku, podpisany przez USMS, pochodził właśnie stąd. Departament Sprawiedliwości USA opisał Lubian jako część sieci prania pieniędzy kambodżańskiej Prince Group w akcie oskarżenia, podkreślając, że grupa przestępcza próbowała prać środki pochodzące z oszustw za pomocą „nowo wykopanych” monet uzyskanych z pul wydobywczych.

Niektórzy członkowie społeczności śledzili dane on-chain i doszli do wniosku, że była to partia bitcoinów wcześniej skradzionych z powodu luki w puli wydobywczej Lubian pod koniec 2020 roku. Lubian mining pool pojawił się nagle w 2020 roku bez informacji o zespole czy ujawnionym modelu operacyjnym, a jego moc obliczeniowa szybko wzrosła do czołowej dziesiątki na świecie w ciągu kilku miesięcy, osiągając prawie 6% globalnej mocy wydobywczej.

Raport wspomina, że Chen Zhi chwalił się innym w Prince Group „ogromnymi zyskami, bo nie ma kosztów”, ale nadal nie jest jasne, czy to on założył Lubian, czy przejął kontrolę później. Jednak ta sprawa przywróciła do życia uśpionego wieloryba, skłaniając do ponownego zbadania katastrofy związanej z bezpieczeństwem kluczy prywatnych portfeli, która czaiła się pod koniec 2020 roku.

Po dalszym dochodzeniu badacze odkryli, że pierwsze dwa słowa w frazie mnemoniczej wygenerowanej wadliwym procesem generowania kluczy to „Milk Sad”, co doprowadziło do nazwania tego zdarzenia „Milk Sad event”.

Zagrożenia wynikające ze słabego RNG

A wszystko to miało początek w Mersenne Twister MT19937-32, generatorze liczb pseudolosowych.

Prywatny klucz Bitcoin powinien składać się z 256-bitowej liczby losowej, teoretycznie mającej 2^256 możliwych kombinacji. Aby wygenerować całkowicie zgodną sekwencję, potrzebne byłoby idealne dopasowanie w 256 „rzutach monetą”, a choć prawdopodobieństwo nie jest dokładnie zerowe, to jest ekstremalnie bliskie zeru. Bezpieczeństwo portfela nie opiera się na szczęściu, lecz na tej ogromnej przestrzeni możliwości.

Jednak generator liczb losowych Mersenne Twister MT19937-32 używany przez narzędzia takie jak Lubian mining pool nie jest naprawdę sprawiedliwą „maszyną do rzucania monetą”, lecz zachowuje się jak zacięte urządzenie, które konsekwentnie wybiera liczby w ograniczonym i przewidywalnym zakresie.

Gdy tylko hakerzy zrozumieją ten wzorzec, mogą szybko wyliczyć wszystkie możliwe słabe klucze prywatne metodą brute force, odblokowując tym samym odpowiadające im portfele Bitcoin.

Z powodu nieporozumień dotyczących bezpieczeństwa wśród niektórych użytkowników portfeli lub pul wydobywczych, od 2019 do 2020 roku znaczna ilość bogactwa zgromadziła się w portfelach Bitcoin wygenerowanych przy użyciu tego „słabego algorytmu losowego”, powodując duży napływ środków do tej podatnej na ataki przestrzeni.

Zgodnie ze statystykami zespołu Milk Sad, w latach 2019–2020 łączna ilość Bitcoinów w tych portfelach ze słabymi kluczami przekroczyła w pewnym momencie 53 500 monet.

Źródłem środków były transfery na poziomie wielorybów. W kwietniu 2019 roku cztery słabe portfele otrzymały w krótkim czasie około 24 999 bitcoinów. Były też codzienne nagrody za wydobycie – niektóre adresy otrzymały ponad 14 000 bitcoinów oznaczonych jako nagrody górnicze „lubian.com” w ciągu roku. Obecnie wiadomo, że takich portfeli jest 220 000, a posiadacze najwyraźniej nadal nie są świadomi luki w procesie generowania kluczy prywatnych, nieprzerwanie wpłacając do nich środki aż do dziś.

Masowy exodus pod koniec 2020 roku

Długo istniejąca luka w zabezpieczeniach wybuchła pod koniec 2020 roku. 28 grudnia 2020 roku doszło do nietypowych transakcji on-chain, a wiele portfeli w słabym zakresie kluczy Lubian zostało opróżnionych w ciągu kilku godzin – około 136 951 bitcoinów zostało przetransferowanych w jednej akcji, o wartości około 3,7 miliarda dolarów przy cenie około 26 000 dolarów za bitcoina w tamtym czasie.

Opłata transakcyjna była stała i wynosiła 75 000 satoshi, bez względu na kwotę, co wskazuje, że operator miał pełną kontrolę nad siecią Bitcoin. Część środków została później zwrócona do puli wydobywczej Lubian jako kolejne nagrody górnicze, co sugeruje, że nie wszystkie przetransferowane aktywa trafiły do hakera. Jednak dla ofiar straty już się zmaterializowały.

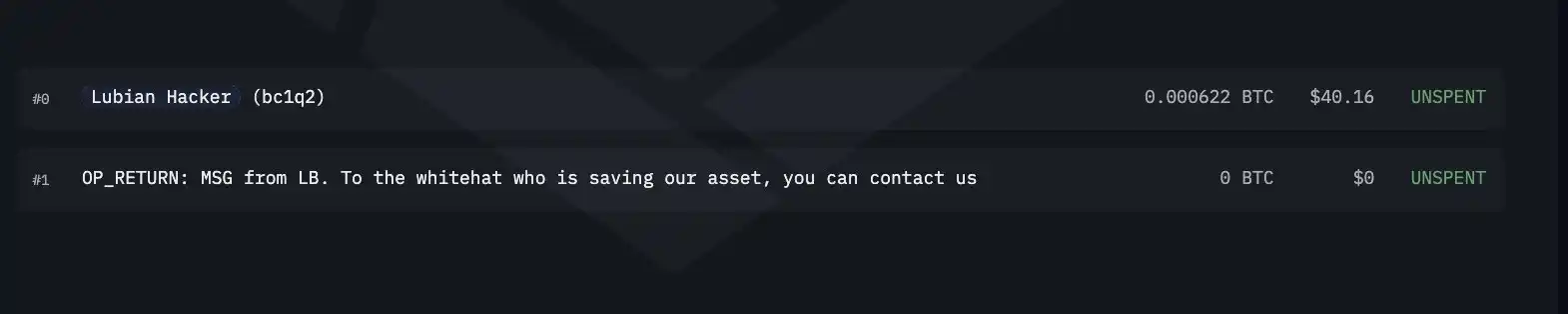

Co jeszcze bardziej osobliwe, niektóre transakcje on-chain zawierały wiadomości.

Czy był to żart hakera, czy wołanie o pomoc od ofiary – pozostaje nieznane. Kluczowe jest to, że w tamtym czasie ten znaczący transfer nie został natychmiast rozpoznany jako kradzież.

W późniejszej analizie badacze Milk Sad przyznali, że w czasie, gdy cena Bitcoina gwałtownie wzrosła, a przychody z puli wydobywczej ustały, nie byli pewni, czy był to atak hakerów, czy zarząd Lubian sprzedał na szczycie i przetasował portfele. Zaznaczyli: „Jeśli kradzież miała miejsce w 2020 roku, to byłoby to wcześniej niż potwierdzona linia czasowa ataku na słabe klucze Mersenne Twister, ale nie możemy wykluczyć tej możliwości.”

Z powodu tej niepewności wypłata środków pod koniec 2020 roku nie wywołała alarmu w całej branży, a duża ilość Bitcoinów przez lata pozostawała uśpiona w łańcuchu, stając się nierozwiązaną zagadką.

W ten sposób ofiarą padł nie tylko Lubian, ale także stara wersja Trust Wallet. 17 listopada 2022 roku zespół badawczy Ledger Donjon po raz pierwszy ujawnił Binance lukę w generatorze liczb losowych w Trust Wallet. Zespół zareagował szybko, publikując poprawkę na GitHub następnego dnia i stopniowo powiadamiając dotkniętych użytkowników.

Jednak dopiero 22 kwietnia 2023 roku Trust Wallet oficjalnie ujawnił szczegóły luki i środki kompensacyjne. W tym czasie hakerzy wykorzystali lukę w kilku atakach, w tym kradnąc około 50 bitcoinów 11 stycznia 2023 roku.

Spóźniony alarm

W międzyczasie luka rozwijała się w innym projekcie.

Polecenie bx seed w wersji Libbitcoin Explorer 3.x używało algorytmu pseudolosowego MT19937 w połączeniu z 32-bitowym czasem systemowym jako ziarna, co skutkowało jedynie 2^32 możliwymi kombinacjami kluczy.

Hakerzy szybko rozpoczęli ataki próbne. Od maja 2023 roku miało miejsce kilka drobnych kradzieży on-chain. 12 lipca ataki osiągnęły szczyt, a wiele portfeli wygenerowanych przez bx zostało opróżnionych jednocześnie. 21 lipca, pomagając użytkownikom w dochodzeniu ich strat, badacze Milk Sad zidentyfikowali przyczynę, wskazując na słaby generator liczb losowych w bx seed, który umożliwiał brute force kluczy prywatnych. Natychmiast poinformowali zespół Libbitcoin.

Jednak ponieważ polecenie było traktowane jako oficjalne narzędzie testowe, początkowa komunikacja nie przebiegała płynnie. Ostatecznie zespół pominął projekt i publicznie ujawnił lukę 8 sierpnia, ubiegając się o numer CVE.

To właśnie to odkrycie w 2023 roku skłoniło zespół Milk Sad do rozpoczęcia odwrotnego wydobywania danych historycznych. Ku swojemu zaskoczeniu odkryli silną korelację między okresem słabych kluczy, podczas którego od 2019 do 2020 roku zgromadzono znaczną ilość środków, a incydentem Lubian, kulminującym w masowym transferze wspomnianym wcześniej 28 grudnia 2020 roku.

W tamtym czasie około 136 951 bitcoinów było przechowywanych w tych słabych portfelach, a wartość około 3,7 miliarda dolarów została przetransferowana w dużej transakcji tego dnia. Ostatni znany ruch to konsolidacja portfeli w lipcu 2024 roku.

Innymi słowy, podejrzany charakter incydentu Lubian wyszedł na jaw dopiero po ujawnieniu luki w słabym generatorze kluczy losowych. Przegapione okno alarmowe było nie do odzyskania, a los bitcoinów z tamtego czasu zniknął bez śladu. Pięć lat później dopiero wspólne oskarżenie Departamentu Sprawiedliwości USA (DOJ) i władz brytyjskich przeciwko Prince Group i Chen Zhi zaczęło rzucać światło na sytuację.

Dla nas fraza „Not your Wallet, Not Your Money” ma teraz sens tylko pod warunkiem zachowania losowości.

Zastrzeżenie: Treść tego artykułu odzwierciedla wyłącznie opinię autora i nie reprezentuje platformy w żadnym charakterze. Niniejszy artykuł nie ma służyć jako punkt odniesienia przy podejmowaniu decyzji inwestycyjnych.

Może Ci się również spodobać

120 000 bitcoinów należących do szefa kambodżańskiego oszustwa „na świniobicie”: jak zostały przejęte przez rząd USA?

Coraz więcej tradycyjnych organów wymiaru sprawiedliwości zaczyna wykorzystywać technologie śledzenia on-chain i łamania szyfrów kryptowalut, przez co złudzenie przestępców, że dzięki kryptografii mogą uniknąć odpowiedzialności prawnej, staje się coraz bardziej nierealne.

Klucz prywatny do bitcoinów o wartości 15 miliardów dolarów przypadkowo został złamany przez Stany Zjednoczone

Czy mój portfel on-chain nadal jest moim portfelem?