Explorando Algoritmos de Mineração de Criptomoedas: A Corrida do Ouro Digital de Bitcoin a Dogecoin

Os principais algoritmos de mineração incluem o SHA-256 do Bitcoin, o Scrypt do Dogecoin/Litecoin, o Ethash do Ethereum Classic, entre outros. Cada algoritmo possui requisitos de hardware específicos e proporciona uma experiência de mineração distinta.

Original Article Title: "Desmistificando Algoritmos de Mineração de Criptomoedas: O Código da 'Corrida do Ouro Digital' do Bitcoin ao Dogecoin"

Original Source: Dr. Chai's Crypto

Hoje, vamos mergulhar no "motor central" da mineração — o algoritmo de mineração. O que é um algoritmo de mineração? Por que os métodos de mineração do Bitcoin, Dogecoin e Litecoin são tão diferentes? Como iniciantes podem escolher o algoritmo certo para minerar? Este artigo vai desvendar os segredos desta "corrida do ouro digital" em uma linguagem simples, levando você do zero ao mundo dos algoritmos!

01 O Que É um Algoritmo de Mineração? O "Enigma Matemático" do Blockchain

Um algoritmo de mineração é a regra central de uma rede de criptomoedas, um conjunto de instruções matemáticas complexas que orientam os mineradores a validar transações, gerar novos blocos e manter a segurança do blockchain. Simplificando, é como um "super problema matemático" que exige poder computacional para ser resolvido. Os mineradores que resolvem o enigma com sucesso recebem recompensas em criptomoedas (como Bitcoin, Dogecoin).

> Analogia do Cotidiano

Imagine o algoritmo de mineração como uma fechadura, e o hardware do minerador como a chave. A fechadura do Bitcoin (algoritmo de hash criptográfico SHA-256) exige uma chave super poderosa e especializada (minerador ASIC). Diferentes algoritmos determinam quais ferramentas você precisa, quanto custa e quanto "ouro" você pode ganhar.

> Usos Centrais do Algoritmo

· Verificação de Transações: Garante que cada transação seja válida, prevenindo o duplo gasto.

· Geração de Blocos: Agrupa transações em blocos e os adiciona ao livro-razão do blockchain.

· Mecanismo de Recompensa: Mineradores que resolvem o enigma recebem novas moedas e taxas de transação.

· Segurança da Rede: A complexidade do algoritmo torna o ataque à rede extremamente caro, garantindo a descentralização.

02 Por Que Existem Diferentes Algoritmos de Mineração?

Desde o nascimento do Bitcoin em 2009, a indústria de criptomoedas se desenvolveu rapidamente, levando ao surgimento de vários algoritmos de mineração. Por que existem tantos algoritmos? As principais razões são três:

· Compatibilidade de Hardware: Diferentes algoritmos exigem diferentes hardwares. Por exemplo, SHA-256 é adequado para mineradores ASIC, enquanto Scrypt e Ethash são mais compatíveis com GPU ou CPU, reduzindo a barreira de entrada para o usuário comum.

· Descentralização e Segurança: O design do algoritmo afeta a centralização do poder computacional. Algoritmos resistentes a ASIC (como Scrypt) incentivam mais participação, evitando que poucos grandes pools de mineração monopolizem a rede.

· Singularidade do Projeto: Um novo algoritmo pode ajudar um projeto a se destacar. Por exemplo, o algoritmo Scrypt usado por Dogecoin e Litecoin melhorou a segurança da rede por meio da mineração combinada, atraindo mais mineradores.

03 Análise dos Principais Algoritmos de Mineração: Bitcoin, Dogecoin e Outros

Atualmente, as criptomoedas utilizam vários algoritmos de mineração, cada um com requisitos de hardware e experiências de mineração únicos. Aqui estão quatro algoritmos comuns, com foco no SHA-256 do Bitcoin, Scrypt do Dogecoin/Litecoin e menção breve a outros algoritmos.

1 SHA-256: O "Super Problema Difícil" do Bitcoin

> Introdução

SHA-256 (Secure Hash Algorithm 256-bit) é o algoritmo de proof-of-work (PoW) utilizado pelo Bitcoin, projetado pela National Security Agency (NSA) dos Estados Unidos. Ele exige que os mineradores calculem um valor hash de 256 bits para encontrar um resultado que atenda ao requisito de dificuldade (começando com vários zeros).

> Características

· Alta exigência de poder computacional: O poder computacional total da rede é de aproximadamente 859,01 EH/s até 2025 (85,9 bilhões de bilhões de hashes por segundo).

· Hardware especializado: Exige mineradores ASIC (dispositivos projetados especificamente para SHA-256).

· Tempo de bloco: Aproximadamente 10 minutos

> Moedas Suportadas

· Bitcoin (BTC)

· Bitcoin Cash (BCH)

> Prós e Contras

· Prós: Segurança extremamente alta, custo de ataque significativo; alta aceitação de mercado do Bitcoin, valor relativamente estável a longo prazo.

· Contras: Mineradores ASIC caros, alto consumo de energia

> Indicado para

Grandes mineradores profissionais ou fazendas de mineração com eletricidade barata.

2 Scrypt: O Algoritmo "Amigável para Iniciantes" de Dogecoin e Litecoin

> Introdução

Scrypt é um algoritmo que exige muita memória, originalmente projetado para ser resistente a ASIC. Ele requer uma grande quantidade de memória para realizar o hashing, reduzindo a dependência do poder computacional puro.

> Características

· Alta exigência de memória: Em comparação ao SHA-256, o Scrypt depende mais da memória do que do poder computacional puro.

· Tempo de bloco rápido: Litecoin cerca de 2,5 minutos, Dogecoin cerca de 1 minuto.

· Mineração combinada: Dogecoin pode ser minerado simultaneamente com Litecoin para aumentar as recompensas.

> Moedas Suportadas

· Litecoin (LTC)

· Dogecoin (DOGE)

> Prós e Contras

· Prós: Baixa barreira de entrada, GPUs podem participar; geração rápida de blocos, recompensas frequentes; mineração combinada para aumentar os retornos.

· Contras: ASICs estão entrando gradualmente na mineração Scrypt, competitividade das GPUs diminuindo; alta volatilidade de preço das moedas.

> Público Indicado

Iniciantes com orçamento limitado, ou interessados em experimentar Dogecoin/Litecoin.

3 Ethash: O "Paraíso das GPUs" do Ethereum Classic

> Introdução

Ethash é o algoritmo PoW utilizado pelo Ethereum Classic (ETC), projetado para ser dependente de memória e resistente a ASIC, exigindo o hashing de um conjunto de dados dinâmico (DAG, cerca de 6GB).

> Características

· Dependência de memória: O tamanho do DAG cresce com o tempo, atingindo cerca de 6-8GB até 2025.

· Hardware: GPUs são predominantes, e a eficiência dos ASICs é baixa.

· Tempo de bloco: Aproximadamente 15 segundos.

> Moeda Suportada

Ethereum Classic (ETC)

> Prós e Contras

· Prós: Resistente a ASIC, adequado para mineração com GPU; alto nível de descentralização.

· Contras: Lucros menores, exige GPU de alto desempenho; crescimento do DAG aumenta requisitos de hardware.

> Público Alvo

Usuários com placas de vídeo de alto desempenho que desejam experimentar mineração fora do Bitcoin.

4 Outras Introduções de Algoritmos

· Equihash (Zcash): Exige muita memória, resistente a ASIC, adequado para mineração com GPU, enfatiza proteção de privacidade.

· RandomX (Monero): Amigável para CPU, resistente a ASIC, incentiva a participação de computadores comuns, mantém a descentralização.

· X11 (Dash): Combina 11 funções de hash diferentes, eficiente em energia e seguro, suporta GPU e ASICs especializados.

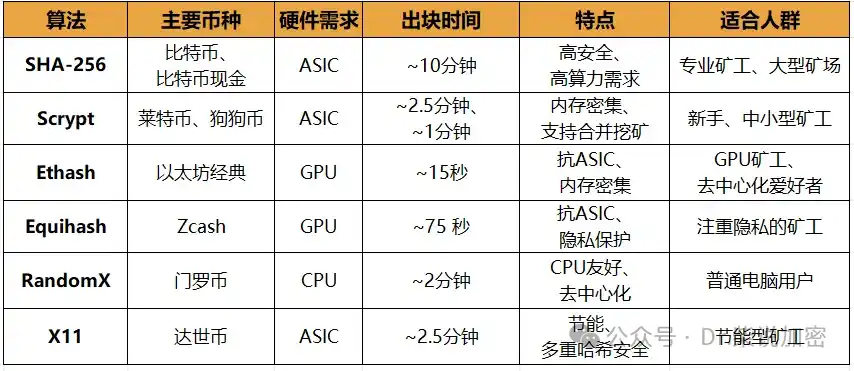

Gráfico: Comparação dos Principais Algoritmos de Mineração

Nota: Os requisitos de hardware e tempos de bloco podem variar ligeiramente devido à dinâmica da rede. Litecoin e Dash foram inicialmente minerados com GPUs, mas acabaram sendo substituídos por ASICs, tornando as GPUs amplamente não competitivas.

04 Tendências Futuras dos Algoritmos de Mineração

A evolução dos algoritmos de mineração não é apenas limitada pelos avanços tecnológicos, mas também pelos custos de energia, políticas ambientais e princípios de descentralização. No contexto da aceleração da distribuição global de hashrate, tecnologias iterativas de fabricação de chips e diversificação do ecossistema blockchain, as tendências futuras dos algoritmos de mineração podem evoluir nas seguintes direções:

> Algoritmos Mais Eficientes e Adaptação de Hardware

Com o avanço da fabricação de chips para a era de 3nm ou até 2nm, os futuros algoritmos de mineração focarão mais em combinar desempenho de hardware com eficiência energética. Novos algoritmos podem reduzir cálculos redundantes, aumentar a produção de hash por watt sem comprometer a segurança, prolongar a vida útil do hardware e aliviar a pressão de depreciação dos equipamentos.

> Design de Resistência a ASIC e Otimização da Distribuição de Poder de Mineração

Para evitar a concentração excessiva de poder de hash em grandes fazendas de mineração, mais projetos podem adotar algoritmos amigáveis para CPU ou GPU. Por exemplo, o algoritmo RandomX do Monero pode aproveitar totalmente o cache e o conjunto de instruções dos processadores de uso geral, praticamente anulando as vantagens dos ASICs.

No futuro, algoritmos dinâmicos (como ajustes periódicos na função de hash ou requisitos de memória) podem ser introduzidos para suprimir a viabilidade econômica do desenvolvimento de ASICs, permitindo que mineradores individuais tenham um período de participação mais longo.

> Mineração Verde e Metas de Neutralidade de Carbono

Até 2024, cerca de 54% do hashrate global do Bitcoin deve utilizar fontes de energia renovável (fonte: Bitcoin Mining Council), mas o consumo de energia continua enfrentando críticas externas.

Novos algoritmos podem ser mais compatíveis com fontes de energia intermitentes (como energia eólica ou solar) e podem ser integrados a sistemas inteligentes de agendamento. Isso aumentaria automaticamente o hashrate quando a energia renovável for abundante e o reduziria em períodos de baixa, diminuindo assim a pegada de carbono e reduzindo os custos de eletricidade.

> Equilíbrio entre PoW e PoS

Em setembro de 2022, o Ethereum concluiu seu "merge" e migrou para PoS, resultando em uma queda de mais de 99,95% no consumo anual de energia, despertando o interesse de vários projetos por PoS.

No entanto, o PoW ainda mantém vantagens únicas em termos de segurança, ausência de confiança e resistência à censura. Portanto, uma tendência futura pode envolver mecanismos de consenso híbridos (como PoW+PoS ou PoW+PoA) para equilibrar descentralização e eficiência energética.

Escolhendo o Algoritmo de "Garimpo Digital" Certo

O algoritmo de mineração atua como o "código matemático" do mundo das criptomoedas, determinando o limite de mineração, custos e recompensas. Diferentes algoritmos possuem requisitos variados para poder de hash, consumo de energia e desempenho de hardware, afetando assim a lucratividade da mineração.

O algoritmo SHA-256 usado pelo Bitcoin atrai mineradores profissionais devido à sua alta segurança e recompensas. No entanto, exige mineradores ASIC caros e preços baixos de eletricidade, tornando-o menos acessível para mineradores de pequeno e médio porte. O algoritmo Scrypt utilizado por Dogecoin e Litecoin oferece aos iniciantes uma oportunidade de "garimpo" de baixo custo, pois pode ser minerado com GPUs. Algoritmos como Ethash e RandomX são projetados para serem resistentes a ASIC, visando atrair mais participantes e promover a descentralização.

Seja enfrentando o "super problema difícil" do Bitcoin ou explorando a "riqueza meme" do Dogecoin, entender os algoritmos de mineração é o primeiro passo para o sucesso.

Aviso Legal: o conteúdo deste artigo reflete exclusivamente a opinião do autor e não representa a plataforma. Este artigo não deve servir como referência para a tomada de decisões de investimento.

Talvez também goste

Linea anuncia airdrop de $LINEA e programa de incentivos

SEC e CFTC propõem política de mercado cripto 24/7

SEC e CFTC harmonizam regras de cripto para aprimorar o mercado

World Liberty Financial coloca 272 carteiras de criptomoedas na lista negra