CTO da Ledger alerta sobre ataque à cadeia de suprimentos do NPM visando usuários de criptomoedas

Um grande ataque à cadeia de suprimentos abalou o ecossistema cripto, ameaçando usuários globalmente. O CTO da Ledger, Charles Guillemet, está soando o alarme, pedindo cautela e o uso de carteiras de hardware.

- O CTO da Ledger, Charles Guillemet, alerta os usuários sobre um ataque generalizado à cadeia de suprimentos JavaScript que troca silenciosamente endereços de carteiras cripto.

- 18 pacotes populares do NPM foram comprometidos. Bibliotecas como chalk e debug foram infectadas com malware após a conta de um desenvolvedor ser sequestrada.

- Apenas US$ 497 foram roubados até agora, mas mais de 2 bilhões de downloads significam que muitos dApps e carteiras estão potencialmente expostos.

- Protocolos como Uniswap, Jupiter e provedores de carteira como MetaMask asseguraram aos usuários que seus fundos estão seguros.

O ataque, que começou com uma conta hackeada do Node Package Manager (NPM), já afetou bilhões de downloads e colocou em risco a segurança de milhões de dApps e transações cripto.

“A conta NPM de um desenvolvedor respeitável foi comprometida. Os pacotes afetados já foram baixados mais de 1 bilhão de vezes”, alertou Guillemet.

Ele explicou ainda que o malware funciona como um crypto clipper, sequestrando silenciosamente endereços de carteiras durante transações para redirecionar fundos para as carteiras do atacante. Guillemet pediu que os usuários tenham cuidado redobrado, especialmente aqueles que não utilizam carteiras de hardware.

“Se você usa uma carteira de hardware, preste atenção a cada transação antes de assinar e estará seguro. Se não usa, evite fazer qualquer transação on-chain por enquanto”, aconselhou.

Hack no NPM: Como ocorreu a violação

Relatórios revelaram que 18 pacotes populares do NPM foram comprometidos, incluindo pacotes de destaque como ‘chalk’, ‘debug’ e ‘strip-ansi’. O ataque, ocorrido em 8 de setembro, está entre os maiores da história recente, impactando bibliotecas com um total de mais de 2 bilhões de downloads semanais.

O ataque teria começado com um e-mail de phishing se passando pelo suporte oficial do NPM. O alvo foi Qix-, um desenvolvedor respeitado cuja conta NPM foi sequestrada, permitindo que os atacantes injetassem atualizações maliciosas em bibliotecas JavaScript populares.

Uma vez instalado, o payload malicioso substitui silenciosamente endereços cripto copiados por outros semelhantes controlados pelo hacker. Essa técnica, baseada na lógica de distância de Levenshtein, engana usuários desavisados a enviar fundos para endereços errados.

Um endereço principal de carteira ligado ao ataque foi destacado por pesquisadores, embora tenham sinalizado carteiras adicionais que acreditam estar conectadas.

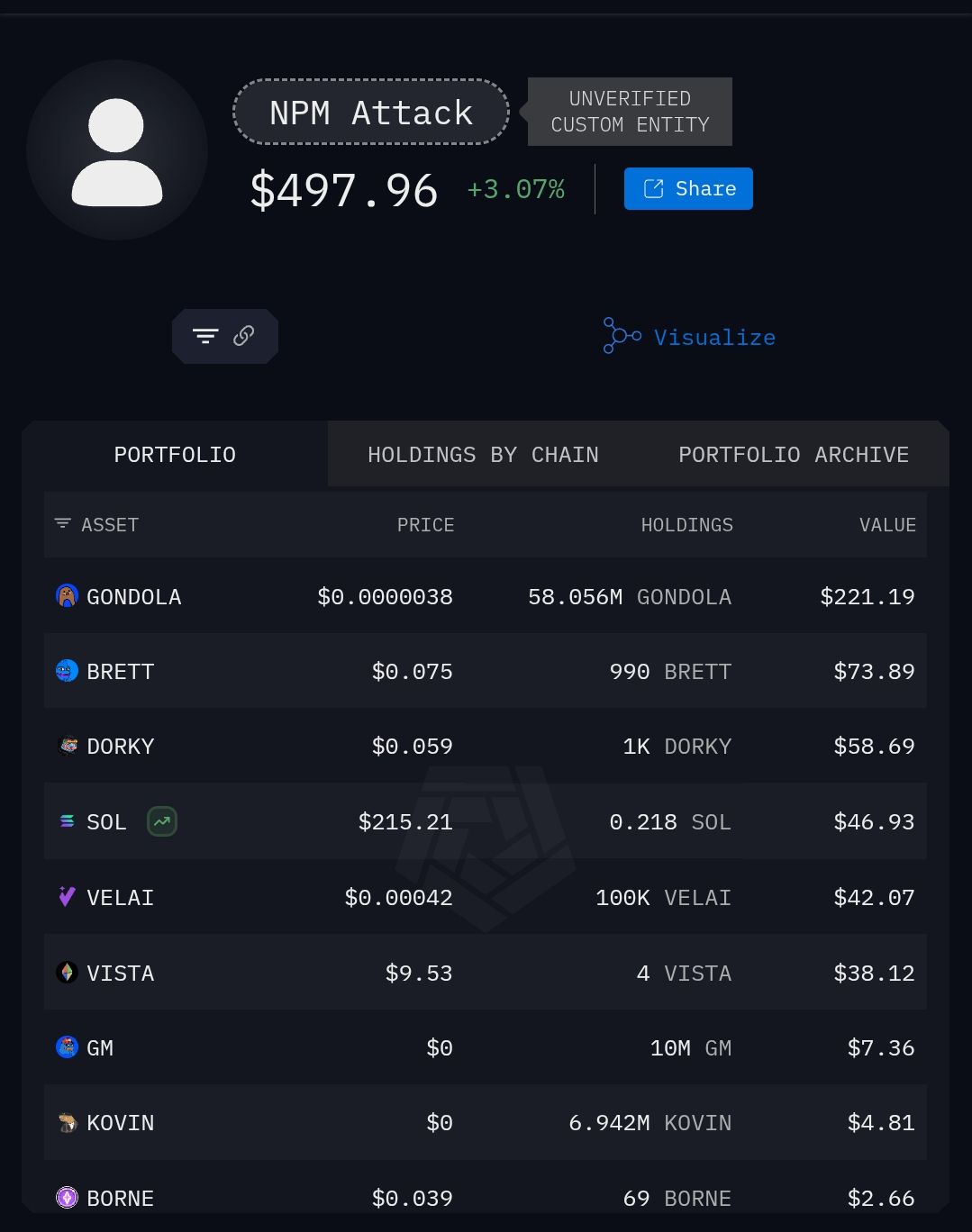

Embora Charles tenha dito que ainda não está claro se o atacante também está roubando seeds de carteiras de software diretamente, relatos recentes lançaram luz sobre os danos. O pesquisador Rani Haddad categorizou as carteiras do atacante na Arkham como uma entidade chamada NPM attack. Os dados indicam que o atacante conseguiu roubar US$ 497,96 até o momento da publicação.

As carteiras do atacante | Fonte: Arkham

As carteiras do atacante | Fonte: Arkham Embora o efeito financeiro direto não seja tão significativo, a magnitude potencial é imensa considerando a popularidade dos pacotes afetados.

Resposta da comunidade e prevenção

Diversos projetos e protocolos, como Uniswap, SUI e Jupiter, afirmaram que não foram afetados, mas aconselharam cautela. Carteiras de criptomoedas como Ledger e MetaMask asseguraram aos usuários medidas de segurança em múltiplas camadas.

Enquanto isso, o hack na cadeia de suprimentos do NPM não foi o único grande evento de segurança em 8 de setembro. A plataforma suíça de gestão de cripto SwissBorg relatou um exploit de US$ 41 milhões via API de um parceiro, afetando 1% dos usuários. Além disso, o projeto Ethereum L2 Kinto anunciou seu encerramento após um exploit em julho drenar 577 ETH, deixando a equipe incapaz de garantir financiamento.

Essa onda de ataques é um indicativo da crescente complexidade das ameaças cripto. Daqui para frente, usuários, desenvolvedores e plataformas precisam adotar práticas mais seguras e auditorias rigorosas de pacotes.

Aviso Legal: o conteúdo deste artigo reflete exclusivamente a opinião do autor e não representa a plataforma. Este artigo não deve servir como referência para a tomada de decisões de investimento.

Talvez também goste

Tether mira um acordo de robótica de €1 bilhão — Um grande salto além das stablecoins

As maiores baleias da Hyperliquid estão vendidas em meio à forte volatilidade do mercado

Posições vendidas massivas por grandes baleias da Hyperliquid, combinadas com o aumento do medo e pânico nas redes sociais, sugerem que o mercado cripto pode estar se aproximando de um ponto de virada.

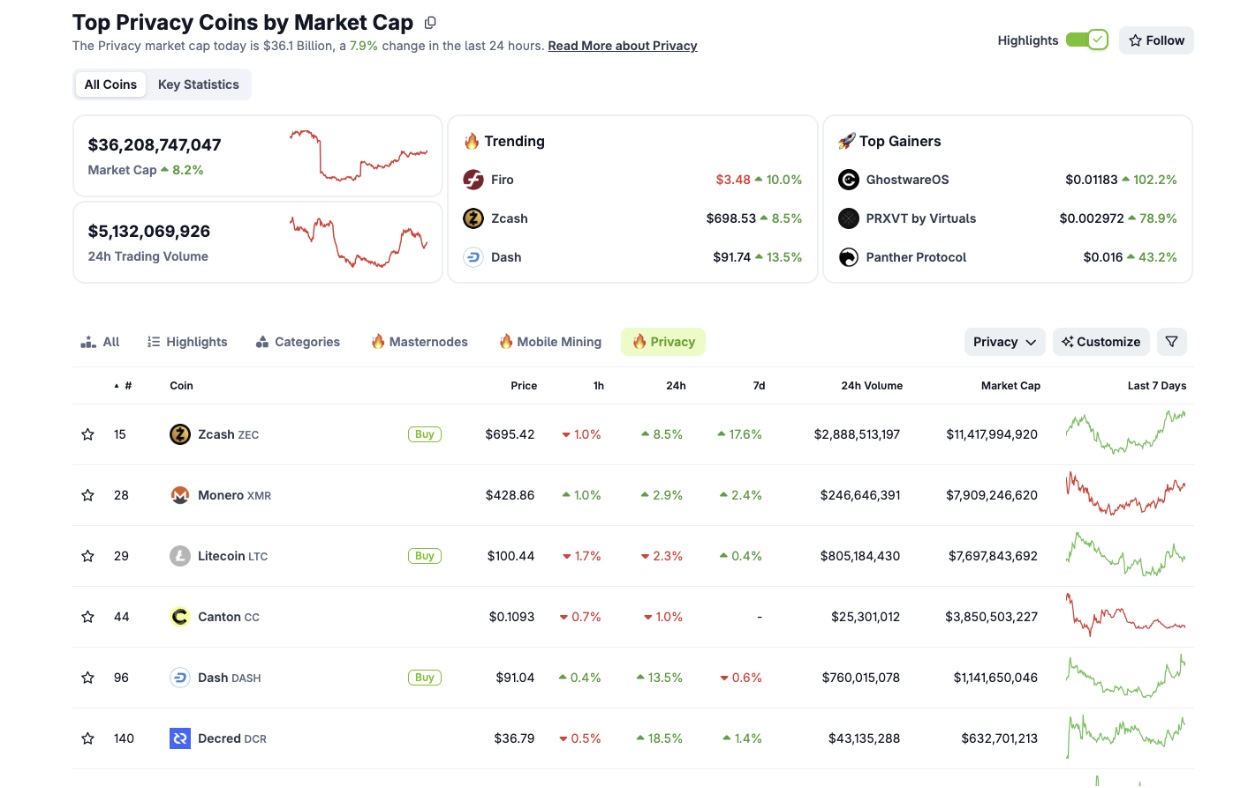

Moedas de privacidade cripto disparam enquanto tensões políticas aumentam antes da votação no Congresso

As moedas de privacidade tiveram uma forte alta enquanto os mercados se preparam para uma votação crucial no Congresso dos EUA que pode obrigar o presidente Trump a divulgar arquivos relacionados a Epstein.