價值150億美元的Bitcoin私鑰意外洩漏,導致駭客攻擊

我的鏈上錢包還是我的錢包嗎?

2025年10月,美國紐約東區聯邦法院揭露了一起史無前例的大規模加密貨幣查封案,美國政府沒收了127,271枚bitcoin,按市價計算約值150億美元。

Cobo聯合創始人魚神表示,執法機構並非通過暴力破解或駭客手段獲取私鑰,而是利用了隨機性漏洞。一些論壇還稱,執法機構是直接從Prince Group高管陳志及其家族控制的伺服器和硬體錢包中查獲了錢包助記詞或私鑰文件,但具體事實尚未公開報導。

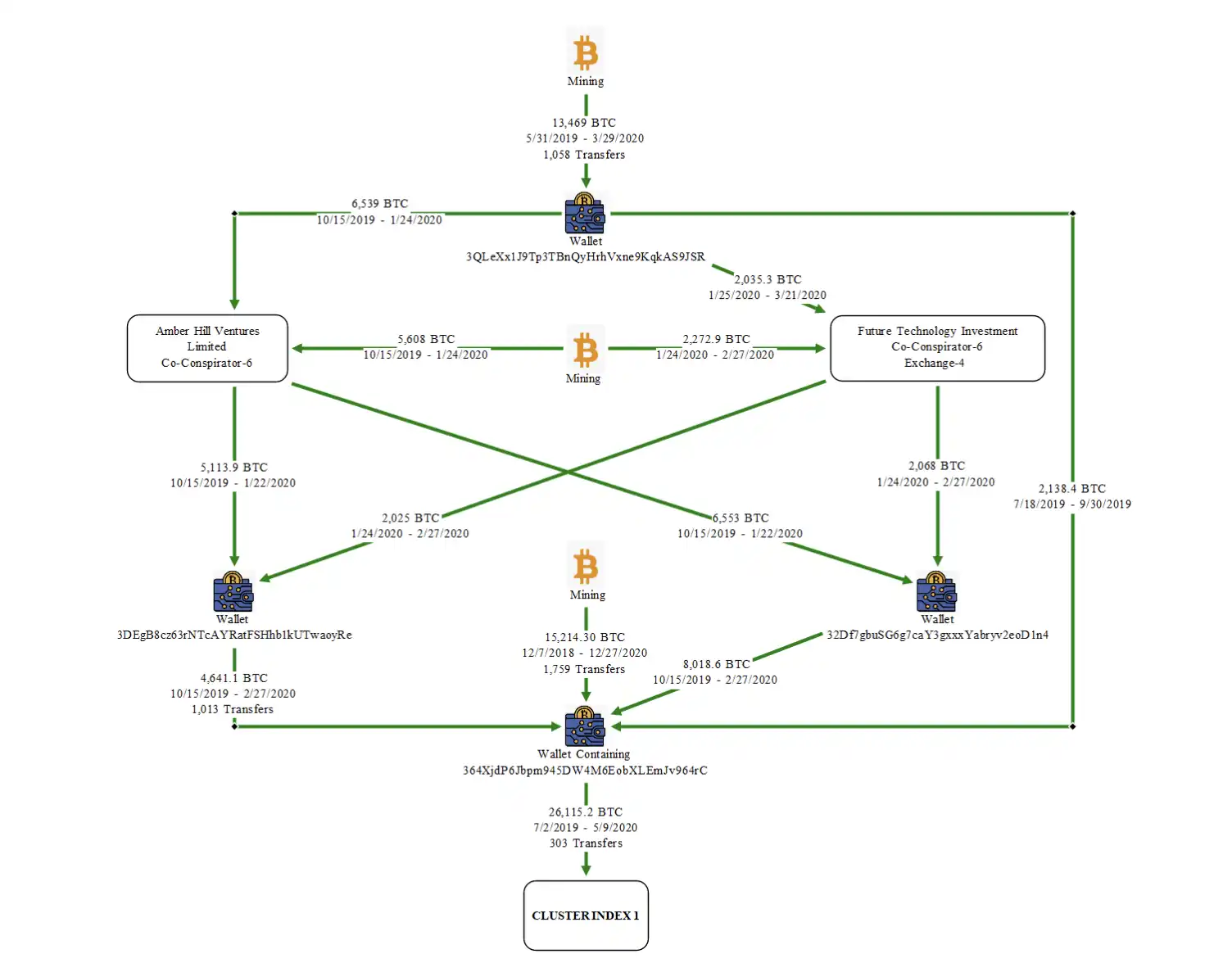

這些硬體錢包隨後被轉移至美國財政部下屬美國法警署(USMS)維護的多重簽名冷錢包。2025年10月15日,由USMS簽名的9,757枚BTC轉入官方託管地址即源於此。美國司法部在起訴書中將Lubian描述為柬埔寨Prince Group洗錢網路的一部分,強調該犯罪集團試圖通過從礦池獲得的「新挖出」幣種來洗錢詐騙資金。

部分社群成員追蹤鏈上數據後認為,這批bitcoin正是2020年底因Lubian礦池漏洞被盜的那批。Lubian礦池於2020年突然出現,沒有團隊背景資訊或公開運營模式,但其算力在幾個月內迅速躍升至全球前十,曾一度佔據全球算力近6%。

報導提到,陳志曾在Prince Group內向他人誇耀「因為沒有成本所以利潤巨大」,但目前尚不清楚這是否由陳志創建或後來被其控制。不過,這起案件讓沉寂已久的巨鯨再次浮出水面,也促使人們重新審視2020年底潛伏的錢包私鑰安全災難。

經研究人員進一步調查,發現該有缺陷的密鑰生成流程中,助記詞的前兩個單詞為「Milk Sad」,因此被稱為Milk Sad事件。

弱隨機數生成器的危害

而這一切的根源,來自於Mersenne Twister MT19937-32偽隨機數生成器。

一個bitcoin私鑰應由256位隨機數組成,理論上有2^256種組合。要生成完全一致的序列,需在256次「擲硬幣」中全部吻合,雖然概率不是零,但極其接近於零。錢包安全並非依賴運氣,而是依賴這個龐大的可能性空間。

然而,Lubian礦池等工具所用的Mersenne Twister MT19937-32隨機數生成器並非真正公平的「擲硬幣機」,而更像是一台卡住的設備,總是在有限且可預測的範圍內選擇數字。

一旦駭客掌握這一規律,便可通過暴力破解快速枚舉所有可能的弱私鑰,從而解鎖對應的bitcoin錢包。

由於部分錢包或礦池用戶對安全性的誤解,2019年至2020年間,大量財富積聚於使用這種「弱隨機演算法」生成的bitcoin錢包,導致大量資金湧入這一脆弱範圍。

根據Milk Sad團隊統計,2019至2020年間,這些弱密鑰錢包中的bitcoin總持有量一度超過53,500枚。

資金來源包括巨鯨級集中轉帳。2019年4月,四個弱錢包在短時間內收到約24,999枚bitcoin。還有每日挖礦獎勵,某些地址在一年內收到超過14,000枚標記為「lubian.com」的礦工獎勵。這些錢包現已發現有220,000個,持有人顯然至今仍未意識到私鑰生成流程的漏洞,資產持續流入其中。

2020年底的大規模出逃

一個長期存在的安全漏洞於2020年底爆發。2020年12月28日,鏈上出現異常交易,Lubian弱密鑰範圍內大量錢包在數小時內被清空,約136,951枚bitcoin被一次性轉出,按當時約26,000美元價格計算,價值約37億美元。

交易手續費固定為75,000 sats,無論金額多少均保持一致,顯示操作方對bitcoin網路有完全掌控。部分資金後來又返回Lubian礦池作為後續挖礦獎勵,說明並非所有轉出資產都落入駭客之手。但對受害者而言,損失已經造成。

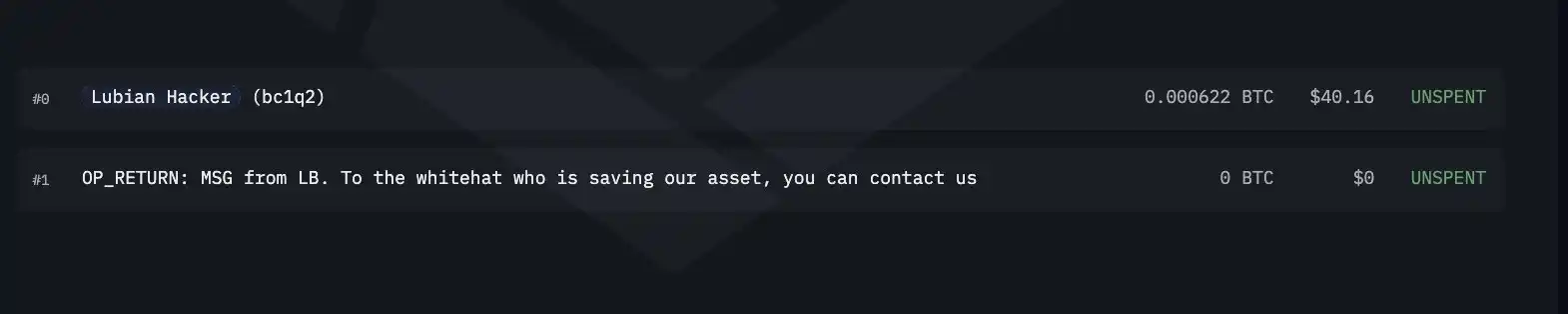

更奇特的是,部分鏈上交易還帶有留言。

這究竟是駭客的惡作劇還是受害者的求救,至今無法確定。關鍵在於,當時這筆巨額轉帳並未被立即識別為盜竊行為。

在後來的分析中,Milk Sad研究人員承認,在bitcoin價格暴漲、礦池收益停止時,他們無法確定是駭客所為,還是Lubian管理層在高點拋售並重組錢包。他們指出:「如果盜竊發生在2020年,那將早於已確認的Mersenne Twister弱密鑰攻擊時間線,但我們無法排除這種可能性。」

由於這種不確定性,2020年底的資金撤離並未引發全行業警報,大量bitcoin隨後在鏈上沉寂多年,成為懸而未決的謎團。

因此,不僅Lubian成為受害者,舊版Trust Wallet亦未能倖免。2022年11月17日,安全研究團隊Ledger Donjon首次向Binance披露Trust Wallet存在隨機數漏洞。團隊迅速回應,次日將修復推送至GitHub,並陸續通知受影響用戶。

但直到2023年4月22日,Trust Wallet才正式公開漏洞細節及賠償措施。期間,駭客多次利用該漏洞發動攻擊,包括2023年1月11日盜取約50枚bitcoin。

遲來的警報

與此同時,另一個專案中也在醞釀漏洞。

Libbitcoin Explorer 3.x版本中的bx seed指令,採用MT19937偽隨機數演算法,並以32位系統時間作為種子,導致僅有2^32種密鑰組合。

駭客很快開始嘗試攻擊。自2023年5月起,鏈上多次發生小規模盜竊。7月12日攻擊達到高峰,大量由bx生成的錢包被一次性清空。7月21日,Milk Sad研究人員在協助用戶調查損失時,發現根本原因,定位到bx seed的弱隨機數,導致私鑰可被暴力破解,並及時通知Libbitcoin團隊。

但由於該指令被認為是官方測試工具,初期溝通並不順利。團隊最終繞過專案方,於8月8日公開披露漏洞,並申請CVE編號。

正是2023年的這一發現,促使Milk Sad團隊開始反向挖掘歷史數據。他們驚訝地發現,2019至2020年期間弱密鑰錢包資金大規模積累,與Lubian事件高度相關,最終導致2020年12月28日的大規模轉帳。

當時,這些弱錢包共持有約136,951枚bitcoin,當天約37億美元被大規模轉出。最後一次已知動作為2024年7月的錢包合併。

換言之,Lubian事件的可疑性,直到弱隨機密鑰漏洞曝光後才浮現。錯失的警報窗口已無法挽回,當時bitcoin的去向也已無影無蹤。五年後,直至美國司法部(DOJ)與英國當局聯合起訴Prince Group及陳志,情況才逐漸明朗。

對我們而言,「Not your Wallet, Not Your Money」這句話,如今只有在隨機性得到保障的前提下才成立。

免責聲明:文章中的所有內容僅代表作者的觀點,與本平台無關。用戶不應以本文作為投資決策的參考。

您也可能喜歡

比特幣(BTC/USD)價格警報:比特幣突破主要阻力,下一站10萬美元?

比特幣自五月以來最強勁的交易日,或將引發價格�上漲至107,000美元

BNB價格能在12月重返1,000美元嗎?