Peringatan keamanan: Dompet Chrome peringkat teratas yang mencuri seedphrase Anda

Selama beberapa hari di bulan November, sebuah ekstensi Chrome berbahaya menduduki peringkat keempat untuk pencarian “Ethereum wallet” di Chrome Web Store.

Ekstensi tersebut, bernama “Safery: Ethereum Wallet,” tampak cukup rapi untuk dianggap sah. Ia memiliki ikon yang bersih, nama generik yang berdekatan dengan bahasa keamanan, banjir ulasan bintang lima, dan deskripsi template yang familiar bagi siapa saja yang pernah mengunduh dompet kripto.

Di balik tampilan depan itu terdapat serangan yang dirancang khusus untuk mencuri seed phrase dan mengosongkan dompet pengguna dengan mengenkode rahasia yang dicuri ke dalam transaksi mikro di blockchain Sui.

Socket, sebuah perusahaan alat keamanan yang berfokus pada rantai pasokan perangkat lunak open-source, menginstal dan menganalisis ekstensi tersebut setelah ditemukan.

Tujuan mereka adalah memahami bagaimana “Safery” menghindari deteksi, naik peringkat di Chrome Store, dan memindahkan seed phrase yang dicuri tanpa menimbulkan alarm, serta apa yang dapat dilakukan pengguna untuk mengenali ancaman serupa. Laporan ini menguraikan pendekatan penyerang dan berfungsi sebagai postmortem sekaligus peringatan bahwa ekstensi browser tetap menjadi titik buta berbahaya di dunia kripto.

Kasus ini patut dicatat karena para peretas tidak hanya mencuri seed phrase. Bagian itu, sayangnya, sudah menjadi wilayah yang sering terjadi di dunia kripto.

Yang membuatnya menonjol adalah Safery tidak meniru merek dompet yang sudah ada. Ia bukan tiruan MetaMask atau domain phishing daur ulang. Ia menciptakan identitas sendiri, membeli atau menggunakan bot untuk ulasan palsu agar naik peringkat pencarian, dan diluncurkan sebagai opsi dompet “baru”.

Pendekatan ini membuat listing-nya tidak menunjukkan tanda bahaya langsung: tidak ada tata bahasa yang rusak, tidak ada izin aneh, dan tidak ada pengalihan ke domain mencurigakan.

Halaman penerbit di Chrome Web Store tidak memiliki keluhan sebelumnya, dan URL dukungannya mengarah ke situs di luar platform yang pada saat analisis Socket belum ditandai oleh pelacak keamanan.

Dengan tampilan yang rapi, sebagian besar pengguna tidak akan ragu sebelum mengklik “Add to Chrome.” Ekstensi ini meminta untuk dijalankan di “semua situs web,” permintaan umum untuk dompet kripto yang membutuhkan akses ke aplikasi terdesentralisasi.

Yang menarik, ekstensi ini tidak meminta izin tambahan atau mencoba menyuntikkan skrip konten yang dapat memicu peringatan Chrome yang lebih agresif. Branding-nya minimalis, situs webnya sesuai dengan nama ekstensi, dan layar pengaturan meminta pengguna untuk membuat atau mengimpor dompet, sekali lagi, perilaku standar.

Pencurian seed, disiarkan melalui Sui

Kerusakan nyata dimulai setelah seed phrase dimasukkan. Alih-alih menyimpan frasa secara lokal atau mengenkripsinya untuk akses pengguna, ekstensi ini diam-diam membaginya menjadi fragmen dan mengenkripsinya sebagai alamat dompet acak.

Penelitian Socket menunjukkan fragmen-fragmen ini dimasukkan ke dalam transaksi blockchain Sui. Secara spesifik, ekstensi ini mengirim transfer token SUI dalam jumlah sangat kecil, jumlah yang tidak menarik perhatian, ke alamat yang dikendalikan oleh penyerang.

Tersembunyi di dalam transaksi tersebut, baik di kolom memo atau alamat yang disamarkan, terdapat potongan seed phrase pengguna.

Pendekatan ini memiliki keuntungan taktis. Ia tidak memerlukan ekstensi untuk mengirim permintaan keluar ke server berbahaya. Tidak ada beacon command-and-control atau eksfiltrasi melalui HTTP atau WebSockets yang mungkin ditandai oleh browser atau antivirus.

Payload meninggalkan perangkat pengguna sebagai transaksi blockchain yang tampak normal, dialihkan melalui chain yang banyak digunakan dan berbiaya rendah. Setelah on-chain, data tersebut dapat diakses publik, memungkinkan penyerang mengambilnya nanti, merekonstruksi seed phrase, dan menguras dompet tanpa menyentuh perangkat pengguna lagi.

Pada dasarnya, penipuan ini menggunakan blockchain Sui sendiri sebagai saluran komunikasi. Dan karena Sui memiliki waktu konfirmasi cepat dan biaya transaksi yang sangat kecil, ia berfungsi seperti message bus berlatensi rendah.

Socket melacak beberapa contoh transaksi fragmen seed ini dan mengonfirmasi hubungan antara entri seed dan hilangnya aset. Sementara pencurian terjadi off-chain, baik di Ethereum atau L1 lain tempat dompet korban menyimpan dana, instruksi untuk melakukannya tersembunyi di tempat terbuka.

Sebelum merilis versi yang masuk dalam hasil dompet teratas Chrome, penerbit kemungkinan menguji metode ini secara privat. Bukti menunjukkan build sebelumnya bereksperimen dengan kebocoran data yang lebih sederhana sebelum encoding Sui disempurnakan.

Saat ekstensi aktif akhirnya ditandai, ia sudah memiliki cukup instalasi untuk mencapai tingkat “trending” Chrome, semakin meningkatkan visibilitasnya. Brave New Coin melaporkan bahwa dompet “Safery” berada di antara hasil teratas untuk pencarian “Ethereum wallet” bahkan ketika laporan perilaku mencurigakan beredar di Reddit dan Telegram.

Bagaimana algoritma Chrome membiarkannya terjadi

Keberhasilan “Safery” bergantung pada logika peringkat Chrome. Algoritma pencarian Web Store mempertimbangkan kecocokan kata kunci, jumlah instalasi, kecepatan ulasan, peringkat rata-rata, dan pembaruan terbaru.

Ekstensi dengan lonjakan aktivitas, terutama di kategori khusus, dapat naik dengan cepat jika pesaing yang lebih baik tidak sering diperbarui. Dalam kasus ini, “Safery” memiliki nama yang cocok untuk kueri umum, banjir ulasan positif, banyak yang template atau duplikat, dan tanggal unggahan yang baru.

Tidak ada bukti bahwa Google secara manual meninjau listing ini sebelum dipublikasikan. Kebijakan Chrome Web Store memperlakukan sebagian besar ekstensi baru dengan pemindaian otomatis singkat dan analisis statis dasar.

Ekstensi menjalani pemeriksaan lebih dalam ketika mereka meminta izin yang lebih tinggi, seperti akses ke tab, clipboard, sistem file, atau riwayat. Ekstensi dompet sering menghindari tanda ini dengan beroperasi dalam iframe atau menggunakan API yang disetujui. “Safery” tetap berada dalam batasan tersebut.

Bahkan ketika pengguna mengajukan keluhan, waktu antara pelaporan dan penghapusan cukup lama sehingga kerusakan dapat terjadi. Sebagian dari keterlambatan itu bersifat struktural: Chrome tidak langsung bertindak terhadap ekstensi yang ditandai kecuali ada konsensus besar atau tanda tangan malware yang diketahui.

Dalam kasus ini, payload adalah JavaScript yang disamarkan dan mengandalkan infrastruktur blockchain, bukan host eksternal. Metode deteksi malware tradisional tidak menangkapnya.

Ini bukan pertama kalinya ekstensi Chrome digunakan untuk mencuri kripto. Penipuan sebelumnya termasuk aplikasi Ledger Live palsu yang meminta pengguna memasukkan recovery phrase, atau ekstensi sah yang dibajak sehingga penyerang dapat mengakses kunci penerbitan pengembang.

Yang membedakan “Safery” adalah kelancaran fasad dan tidak adanya infrastruktur backend. Tidak ada situs phishing untuk diturunkan, tidak ada server untuk diblokir, hanya satu ekstensi yang memindahkan rahasia ke chain publik dan pergi begitu saja.

Pengguna masih memiliki beberapa langkah perlindungan. Jika mereka bertindak cepat, mereka dapat membatasi paparan dengan mengganti seed dan mencabut persetujuan transaksi.

Socket dan pihak lain memberikan langkah triase bagi siapa saja yang telah menginstal ekstensi: segera hapus, cabut semua persetujuan token, pindahkan aset ke dompet baru menggunakan perangkat bersih, dan pantau alamat terkait. Bagi pengguna yang tidak menyadari eksfiltrasi atau menyimpan jumlah besar di hot wallet, pemulihan tetap tidak mungkin.

Masalah sebenarnya dimulai sebelum dompet dimuat

Peneliti keamanan dan pengembang menyerukan heuristik yang lebih kuat dari Chrome sendiri. Salah satu solusi yang diusulkan adalah secara otomatis menandai ekstensi apa pun yang menyertakan elemen UI yang meminta frasa 12 atau 24 kata.

Pendekatan lain adalah mewajibkan pernyataan penerbit untuk ekstensi dompet, yang memberikan bukti yang dapat diverifikasi bahwa penerbit mengendalikan basis kode di balik merek dompet yang dikenal. Ada juga seruan untuk inspeksi yang lebih ketat terhadap izin terkait dompet, bahkan ketika izin tersebut tidak termasuk pola akses berbahaya.

Bagi pengguna akhir, Socket menerbitkan daftar periksa praktis untuk manajemen ekstensi. Sebelum menginstal ekstensi kripto apa pun, pengguna harus meninjau riwayat penerbit, memverifikasi asosiasi dengan proyek yang dikenal, memeriksa pola ulasan, terutama lonjakan ulasan identik, memeriksa tautan situs web nyata dengan repositori GitHub publik, dan memindai tab izin untuk akses yang samar atau luas.

Nama yang bersih dan peringkat tinggi saja tidak cukup.

Kasus ini menimbulkan pertanyaan yang lebih luas tentang peran browser dalam kripto. Dompet browser menjadi populer karena aksesibilitas dan kemudahan penggunaan. Mereka memungkinkan pengguna berinteraksi dengan aplikasi terdesentralisasi tanpa beralih platform atau mengunduh aplikasi terpisah.

Tetapi aksesibilitas itu datang dengan risiko paparan. Browser adalah lingkungan berisiko tinggi yang rentan terhadap manipulasi ekstensi, pembajakan sesi, scraper clipboard, dan sekarang eksfiltrasi blockchain tersembunyi.

Pengembang dompet kemungkinan akan memikirkan ulang model distribusi. Beberapa tim sudah tidak menganjurkan instalasi dari Chrome Web Store, lebih memilih aplikasi mobile atau binary desktop. Yang lain mungkin membangun peringatan bagi pengguna yang mencoba menginstal dari sumber yang tidak diverifikasi.

Masalah inti tetap: distribusi terfragmentasi, dan sebagian besar pengguna tidak tahu cara membedakan dompet sah dari tiruan yang rapi.

Ekstensi “Safery” tidak perlu terlihat seperti MetaMask atau menyamar sebagai Phantom. Ia menciptakan merek sendiri, menanam sinyal kepercayaan palsu, dan membangun pintu belakang tak terlihat yang menggunakan blockchain Sui sebagai kurir.

Itu seharusnya memaksa pemikiran ulang tentang bagaimana kepercayaan dibangun dalam UX kripto, dan seberapa dekat ke perangkat keras bahkan alat kasual seperti ekstensi browser sebenarnya.

Pengguna kripto menganggap Web3 berarti kedaulatan dan self-custody. Tetapi di tangan yang salah, dompet browser bukanlah brankas, melainkan port terbuka. Dan Chrome tidak selalu memperingatkan Anda sebelum sesuatu lolos.

Disclaimer: Konten pada artikel ini hanya merefleksikan opini penulis dan tidak mewakili platform ini dengan kapasitas apa pun. Artikel ini tidak dimaksudkan sebagai referensi untuk membuat keputusan investasi.

Kamu mungkin juga menyukai

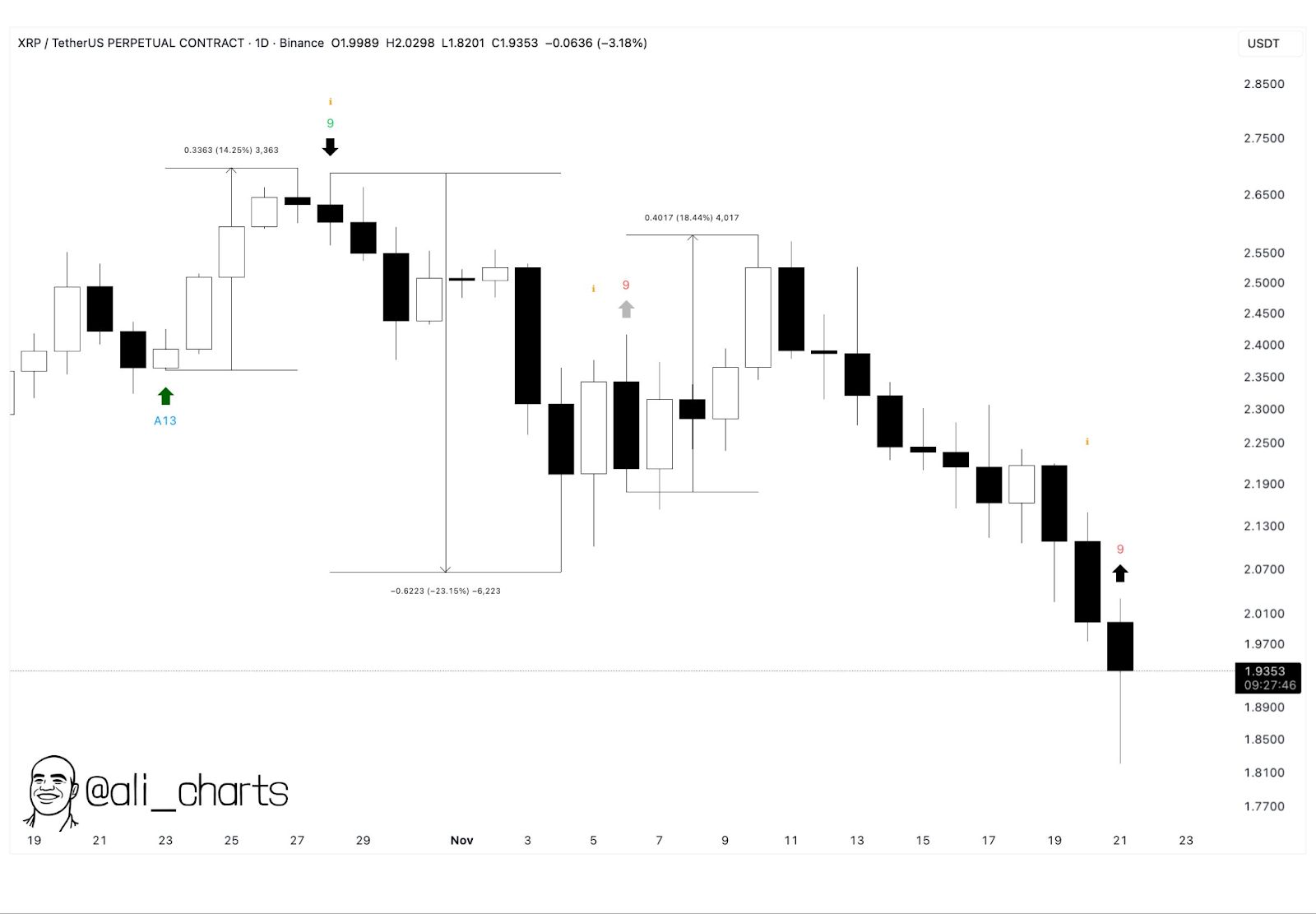

XRP Menunjukkan Tanda-tanda Pemulihan saat ETF dan Sinyal Beli Menguatkan Prospek

Akumulasi XRP sebesar 1.8B secara historis menyoroti $1.75 sebagai level support kunci, memperkuat pentingnya level tersebut. TD Sequential memberikan sinyal beli, meningkatkan kepercayaan terhadap pemulihan jangka pendek XRP. Arus masuk ETF dan peluncuran ETF XRP yang akan datang memperkuat prospek pasar.

Setelah kenaikan 1460%, meninjau kembali dasar nilai ZEC

Narasi dan sentimen dapat menciptakan mitos, tetapi fundamental yang menentukan seberapa jauh mitos tersebut dapat bertahan.

Wall Street berharap mendapatkan bonus akhir tahun dari volatilitas tinggi Bitcoin

ETF belum "menjinakkan" bitcoin, volatilitas justru menjadi indikator paling menarik dari aset ini.