Cảnh báo bảo mật: Ví Chrome xếp hạng cao đánh cắp seedphrase của bạn

Trong vài ngày vào tháng 11, một tiện ích mở rộng Chrome độc hại đã xếp hạng thứ tư khi tìm kiếm “Ethereum wallet” trên Chrome Web Store.

Tiện ích mở rộng này, có tên là “Safery: Ethereum Wallet,” trông đủ chuyên nghiệp để qua mặt người dùng. Nó có biểu tượng gọn gàng, tên gọi chung chung kèm theo ngôn ngữ bảo mật, hàng loạt đánh giá năm sao và mô tả mẫu quen thuộc với bất kỳ ai từng tải ví crypto.

Đằng sau giao diện đó là một cuộc tấn công được thiết kế đặc biệt nhằm đánh cắp seed phrase và rút sạch ví người dùng bằng cách mã hóa các bí mật bị đánh cắp vào các giao dịch nhỏ trên blockchain Sui.

Socket, một công ty cung cấp công cụ bảo mật tập trung vào chuỗi cung ứng phần mềm mã nguồn mở, đã cài đặt và phân tích tiện ích mở rộng này sau khi phát hiện ra nó.

Mục tiêu của họ là hiểu cách “Safery” tránh bị phát hiện, leo lên thứ hạng trên Chrome Store và di chuyển seed phrase bị đánh cắp mà không gây báo động, cũng như những gì người dùng có thể làm để nhận diện các mối đe dọa tương tự. Báo cáo trình bày cách tiếp cận của kẻ tấn công và đóng vai trò vừa là bản tổng kết vừa là lời cảnh báo rằng các tiện ích mở rộng trình duyệt vẫn là điểm mù nguy hiểm trong lĩnh vực crypto.

Trường hợp này đáng chú ý vì hacker không chỉ đơn thuần đánh cắp seed phrase. Điều đó, thật không may, là điều đã quá quen thuộc trong crypto.

Điều khiến nó nổi bật là Safery không giả mạo một thương hiệu ví hiện có. Nó không phải là bản sao MetaMask hay một tên miền phishing tái sử dụng. Nó tự tạo ra một danh tính, mua hoặc sử dụng bot để tạo đánh giá giả nhằm leo lên thứ hạng tìm kiếm và ra mắt như một lựa chọn ví “mới”.

Cách tiếp cận này khiến danh sách không có dấu hiệu cảnh báo ngay lập tức: không có lỗi ngữ pháp, không có quyền truy cập lạ, và không chuyển hướng đến các tên miền mờ ám.

Trang nhà xuất bản trên Chrome Web Store không có khiếu nại trước đó, và URL hỗ trợ dẫn đến một trang ngoài nền tảng chưa bị các công cụ bảo mật đánh dấu tại thời điểm Socket phân tích.

Với giao diện chuyên nghiệp, hầu hết người dùng sẽ không ngần ngại nhấn “Add to Chrome.” Tiện ích mở rộng yêu cầu chạy trên “tất cả các trang web,” một yêu cầu phổ biến đối với các ví crypto cần truy cập vào các ứng dụng phi tập trung.

Đáng chú ý, nó không yêu cầu quyền truy cập bổ sung hoặc cố gắng chèn script nội dung có thể kích hoạt cảnh báo mạnh hơn từ Chrome. Thương hiệu tối giản, website trùng tên với tiện ích mở rộng, và màn hình cài đặt yêu cầu người dùng tạo hoặc nhập ví – một hành vi tiêu chuẩn.

Vụ trộm seed phrase, phát tán qua Sui

Thiệt hại thực sự bắt đầu khi seed phrase được nhập vào. Thay vì lưu trữ seed phrase cục bộ hoặc mã hóa để người dùng truy cập, tiện ích mở rộng âm thầm chia nhỏ seed phrase thành các đoạn và mã hóa chúng thành các địa chỉ ví trông có vẻ ngẫu nhiên.

Nghiên cứu của Socket cho thấy các đoạn này được chèn vào các giao dịch trên blockchain Sui. Cụ thể, tiện ích mở rộng thực hiện các chuyển khoản token SUI nhỏ, số lượng cực nhỏ để không gây chú ý, đến các địa chỉ do kẻ tấn công kiểm soát.

Ẩn trong các giao dịch đó, có thể là trong trường memo hoặc địa chỉ bị làm rối, là các phần của seed phrase người dùng.

Cách tiếp cận này có lợi thế chiến thuật. Nó không yêu cầu tiện ích mở rộng gửi yêu cầu ra ngoài đến máy chủ độc hại. Không có tín hiệu chỉ huy-kiểm soát hay truyền dữ liệu ra ngoài qua HTTP hoặc WebSockets mà trình duyệt hay phần mềm diệt virus có thể phát hiện.

Payload rời khỏi thiết bị người dùng dưới dạng một giao dịch blockchain trông bình thường, đi qua một chuỗi phổ biến, phí thấp. Khi đã lên chuỗi, dữ liệu có thể truy cập công khai, cho phép kẻ tấn công lấy lại sau, tái tạo seed phrase và quét ví mà không cần chạm lại vào thiết bị người dùng.

Thực chất, trò lừa đảo này đã sử dụng chính blockchain Sui như một kênh truyền thông. Và vì Sui có thời gian xác nhận nhanh và chi phí giao dịch không đáng kể, nó hoạt động như một bus truyền thông độ trễ thấp.

Socket đã truy vết nhiều ví dụ về các giao dịch chứa đoạn seed phrase này và xác nhận mối liên hệ giữa việc nhập seed và mất tài sản sau đó. Dù các vụ trộm xảy ra ngoài chuỗi, có thể trên Ethereum hoặc các L1 khác nơi ví nạn nhân giữ tiền, hướng dẫn thực hiện lại được ẩn ngay trước mắt.

Trước khi phát hành phiên bản lọt vào top kết quả ví trên Chrome, nhà xuất bản có thể đã thử nghiệm phương pháp này ở chế độ riêng tư. Bằng chứng cho thấy các bản dựng trước đó từng thử nghiệm rò rỉ dữ liệu đơn giản hơn trước khi phương pháp mã hóa Sui được hoàn thiện.

Khi tiện ích mở rộng đang hoạt động bị đánh dấu, nó đã có đủ lượt cài đặt để đạt mức “trending” trên Chrome, càng làm tăng độ hiển thị. Brave New Coin báo cáo rằng ví “Safery” nằm trong top kết quả tìm kiếm “Ethereum wallet” ngay cả khi các báo cáo về hành vi đáng ngờ lan truyền trên Reddit và Telegram.

Làm sao thuật toán Chrome để điều này xảy ra

Thành công của “Safery” dựa vào logic xếp hạng của Chrome. Thuật toán tìm kiếm Web Store đánh giá dựa trên từ khóa, số lượt cài đặt, tốc độ đánh giá, xếp hạng trung bình và ngày cập nhật gần nhất.

Tiện ích có hoạt động tăng vọt, đặc biệt ở các danh mục ngách, có thể leo hạng nhanh nếu đối thủ được kiểm duyệt kỹ hơn không cập nhật thường xuyên. Trong trường hợp này, “Safery” có tên gọi phù hợp với các truy vấn phổ biến, một loạt đánh giá tích cực, nhiều đánh giá mẫu hoặc trùng lặp, và ngày tải lên mới.

Không có bằng chứng cho thấy Google đã kiểm duyệt thủ công danh sách này trước khi công bố. Chính sách Chrome Web Store chỉ quét tự động ngắn và phân tích tĩnh cơ bản với hầu hết tiện ích mới.

Tiện ích sẽ bị kiểm tra kỹ hơn khi yêu cầu quyền truy cập nâng cao, như truy cập tab, clipboard, hệ thống tệp hoặc lịch sử. Các tiện ích ví thường tránh bị đánh dấu bằng cách hoạt động trong iframe hoặc dùng API được phê duyệt. “Safery” tuân thủ các giới hạn này.

Ngay cả khi người dùng báo cáo, thời gian từ lúc báo cáo đến khi gỡ bỏ đủ lâu để gây thiệt hại. Một phần nguyên nhân là cấu trúc: Chrome không hành động ngay với tiện ích bị đánh dấu trừ khi có sự đồng thuận áp đảo hoặc chữ ký malware đã biết.

Trong trường hợp này, payload là JavaScript bị làm rối, dựa vào hạ tầng blockchain, không phải máy chủ bên ngoài. Các phương pháp phát hiện malware truyền thống không phát hiện ra nó.

Đây không phải lần đầu tiện ích Chrome bị dùng để đánh cắp crypto. Các trò lừa trước đó gồm ứng dụng Ledger Live giả mạo yêu cầu nhập recovery phrase, hoặc tiện ích hợp pháp bị chiếm quyền xuất bản cho phép kẻ tấn công truy cập khóa xuất bản của nhà phát triển.

Điều khiến “Safery” khác biệt là vẻ ngoài trơn tru và không có hạ tầng backend. Không có trang phishing để gỡ, không có máy chủ để chặn, chỉ có một tiện ích chuyển bí mật lên chuỗi công khai rồi biến mất.

Người dùng vẫn có một số biện pháp. Nếu hành động nhanh, họ có thể hạn chế rủi ro bằng cách thay seed và thu hồi phê duyệt giao dịch.

Socket và các bên khác đã cung cấp các bước xử lý cho bất kỳ ai đã cài tiện ích: gỡ cài đặt ngay lập tức, thu hồi mọi phê duyệt token, chuyển tài sản sang ví mới bằng thiết bị sạch và theo dõi các địa chỉ liên quan. Với người dùng không phát hiện việc rò rỉ hoặc lưu trữ số lượng lớn trong ví nóng, khả năng phục hồi là rất thấp.

Rắc rối thực sự bắt đầu trước khi ví được tải

Các nhà nghiên cứu bảo mật và nhà phát triển đang kêu gọi Chrome tăng cường các tiêu chí nhận diện. Một giải pháp đề xuất là tự động đánh dấu bất kỳ tiện ích nào có giao diện yêu cầu nhập cụm từ 12 hoặc 24 từ.

Một cách tiếp cận khác là yêu cầu xác thực nhà xuất bản cho các tiện ích ví, cung cấp bằng chứng xác minh rằng nhà xuất bản kiểm soát mã nguồn đằng sau một thương hiệu ví đã biết. Ngoài ra còn có lời kêu gọi kiểm tra kỹ hơn các quyền liên quan đến ví, ngay cả khi không bao gồm các mẫu truy cập nguy hiểm.

Đối với người dùng cuối, Socket đã công bố một danh sách kiểm tra thực tế để quản lý tiện ích mở rộng. Trước khi cài đặt bất kỳ tiện ích crypto nào, người dùng nên xem xét lịch sử nhà xuất bản, xác minh liên kết với dự án đã biết, kiểm tra mẫu đánh giá, đặc biệt là các đánh giá giống hệt nhau, kiểm tra liên kết website thực với kho GitHub công khai và quét tab quyền truy cập để phát hiện quyền mơ hồ hoặc quá rộng.

Một cái tên sạch và xếp hạng cao là chưa đủ.

Trường hợp này đặt ra câu hỏi rộng hơn về vai trò của trình duyệt trong crypto. Ví trình duyệt trở nên phổ biến nhờ khả năng truy cập và dễ sử dụng. Chúng cho phép người dùng tương tác với ứng dụng phi tập trung mà không cần chuyển nền tảng hoặc tải ứng dụng riêng biệt.

Nhưng sự tiện lợi đó lại đi kèm rủi ro. Trình duyệt là môi trường rủi ro cao, dễ bị thao túng tiện ích, chiếm quyền phiên, quét clipboard và giờ đây là rò rỉ blockchain ngầm.

Các nhà phát triển ví có thể sẽ phải suy nghĩ lại về mô hình phân phối. Một số đội ngũ đã không khuyến khích cài đặt từ Chrome Web Store, ưu tiên ứng dụng di động hoặc bản desktop. Những đội khác có thể xây dựng cảnh báo cho người dùng khi cố cài đặt từ nguồn không xác thực.

Vấn đề cốt lõi vẫn còn: phân phối bị phân mảnh, và hầu hết người dùng không biết cách phân biệt ví hợp pháp với bản sao trau chuốt.

Tiện ích “Safery” không cần phải giống MetaMask hay giả mạo Phantom. Nó tự tạo thương hiệu, gieo tín hiệu tin cậy giả và xây dựng cửa hậu vô hình sử dụng blockchain Sui làm kênh chuyển dữ liệu.

Điều đó buộc chúng ta phải suy nghĩ lại về cách xây dựng niềm tin trong trải nghiệm người dùng crypto, và về mức độ gần “kim loại” của ngay cả những công cụ đơn giản như tiện ích trình duyệt.

Người dùng crypto cho rằng Web3 đồng nghĩa với chủ quyền và tự quản lý tài sản. Nhưng nếu rơi vào tay kẻ xấu, ví trình duyệt không phải là két sắt, mà là cổng mở. Và Chrome sẽ không phải lúc nào cũng cảnh báo bạn trước khi có điều gì đó lọt qua.

Tuyên bố miễn trừ trách nhiệm: Mọi thông tin trong bài viết đều thể hiện quan điểm của tác giả và không liên quan đến nền tảng. Bài viết này không nhằm mục đích tham khảo để đưa ra quyết định đầu tư.

Bạn cũng có thể thích

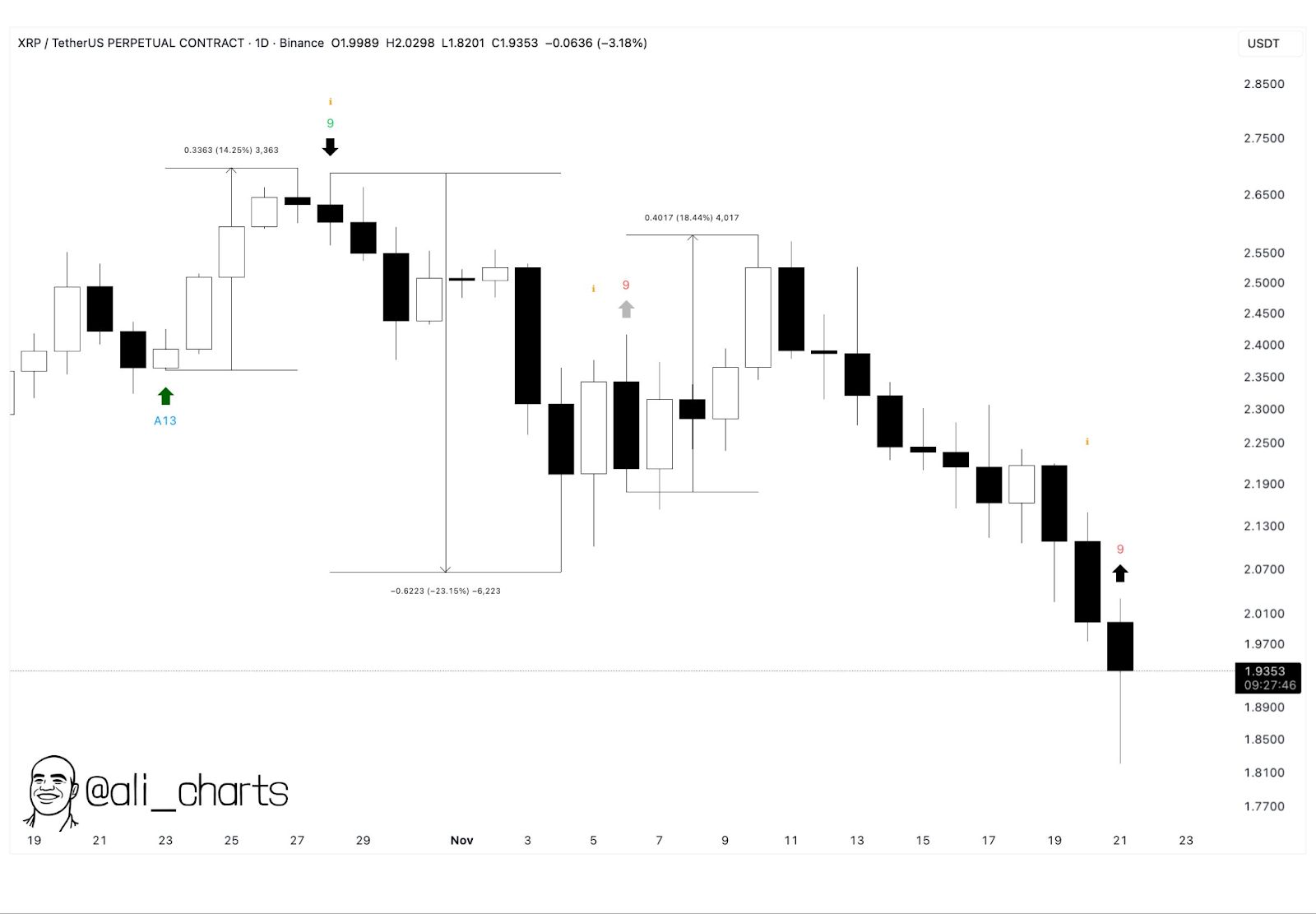

XRP cho thấy dấu hiệu phục hồi khi ETF và tín hiệu mua củng cố triển vọng

Lịch sử tích lũy 1.8B XRP làm nổi bật mức $1.75 như một ngưỡng hỗ trợ quan trọng, củng cố tầm quan trọng của mức giá này. Chỉ báo TD Sequential phát tín hiệu mua, tăng cường niềm tin vào khả năng phục hồi ngắn hạn của XRP. Dòng tiền ETF và các đợt ra mắt ETF XRP sắp tới củng cố triển vọng tích cực của thị trường.

Sau khi tăng 1460%, đánh giá lại giá trị cơ bản của ZEC

Câu chuyện và cảm xúc có thể tạo ra huyền thoại, nhưng các yếu tố cơ bản mới quyết định huyền thoại đó đi được bao xa.

Phố Wall đang hy vọng vào sự biến động cao của bitcoin để nhận thưởng cuối năm

ETF không “thuần hóa” được bitcoin, biến động mới là chỉ số hấp dẫn nhất của tài sản này.